一.项目概述

某中型企业(员工约200人)需要搭建一套符合现代企业最佳实践的扁平化园区网络。该企业包含以下部门:

●研发部 -- 约60人,需要访问内部代码仓库和测试服务器

●财务部 -- 约20人,处理敏感财务数据,需严格访问控制

●市场部 -- 约30人,需要访问互联网和内部CRM系统

●运维部 -- 约10人,负责全网设备管理和监控

●访客区 -- 提供有限的互联网访问,禁止访问任何内部资源

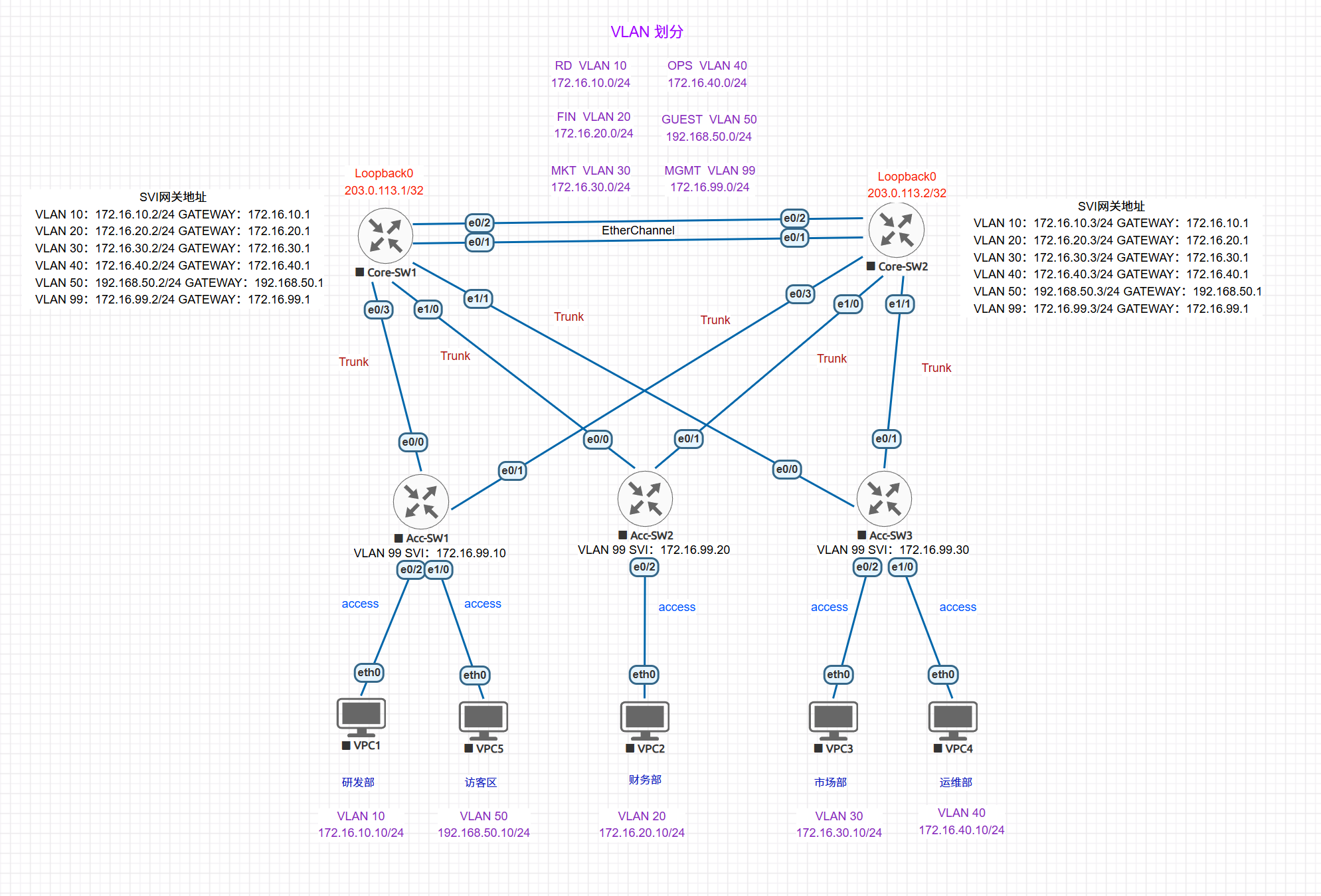

二.网络设计方案

由于该企业属于现代中小型企业,所以采用高带宽,低延迟,配置简单高效的 核心-接入两层扁平化架构(Collapsed Core),取消传统三层架构中的独立汇聚层,核心层兼具汇聚和出口网关功能。

网络拓扑图:

三.设备配置过程

基本配置(所有设备)

enable

configure terminal

enable secret Student@2026! 配置特权密码

service password-encryption 启用密码加密服务

banner motd # Welcome Authoriezd Access Only!# 登录警告横幅

no ip domain-lookup 关闭域名解析

clock timezone CST 8 配置时区(北京时区)

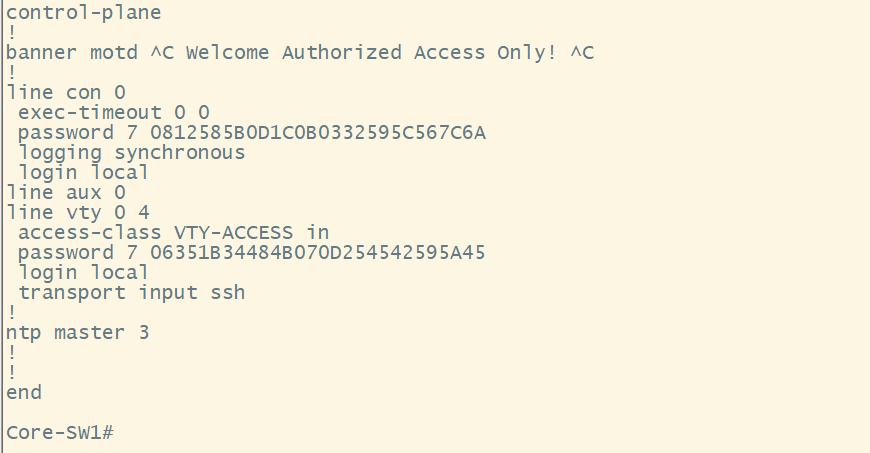

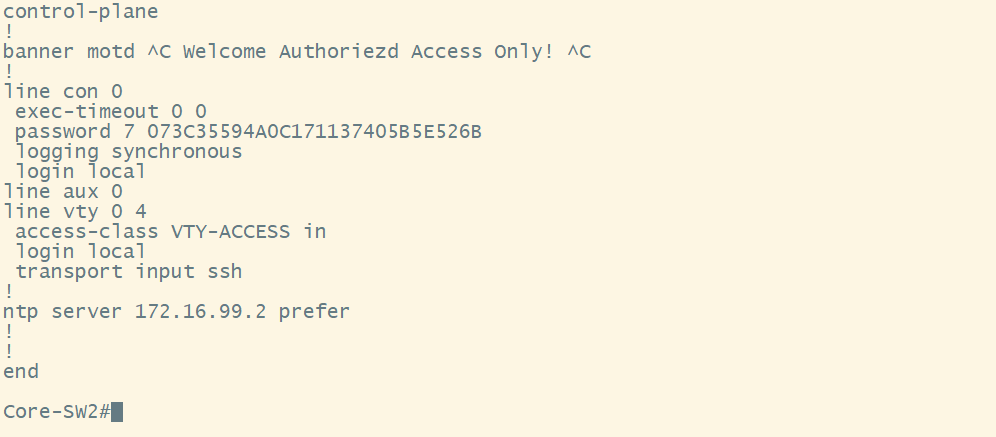

ntp master 3 启用NTP服务功能(Core-SW1交换机使用该配置作为NTP服务器)

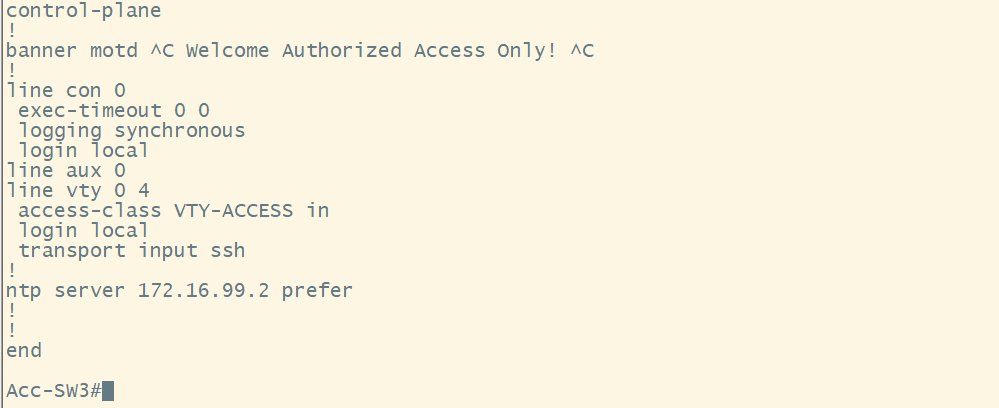

ntp server 172.16.99.2 prefer 同步到上层服务器(Core-SW1)其它交换机使用该配置

username admin secret Student@2026! 创建本地用户

line console 0 配置控制台

exec-timeout 0 0

logging synchronous

login local 配置控制台密码(使用本地用户登录)

exit

line vty 0 4 配置vty线路

login local 配置vty线路密码(使用本地用户登录)

transport input ssh 仅允许 SSH 接入(禁用 Telnet)

exit

hostname Core-SW1/Core-SW2/Acc-SW1/Acc-SW2/Acc-SW3 配置主机名

ip domain-name company.com 配置域名

crypto key generate rsa modulus 1024 生成 RSA 密钥对

ip ssh version 2 强制启用 SSH

三层交换机核心配置(Core-SW1/2)

configure terminal

创建vlan

vlan 10

name RD

vlan 20

name FIN

vlan 30

name MKT

vlan 40

name OPS

vlan 50

name GUEST

vlan 99

name MGMT

vlan 100

name NATIVE

ip routing 启用三层路由功能

interface loopback 0 配置loopback0接口 模拟互联网出口

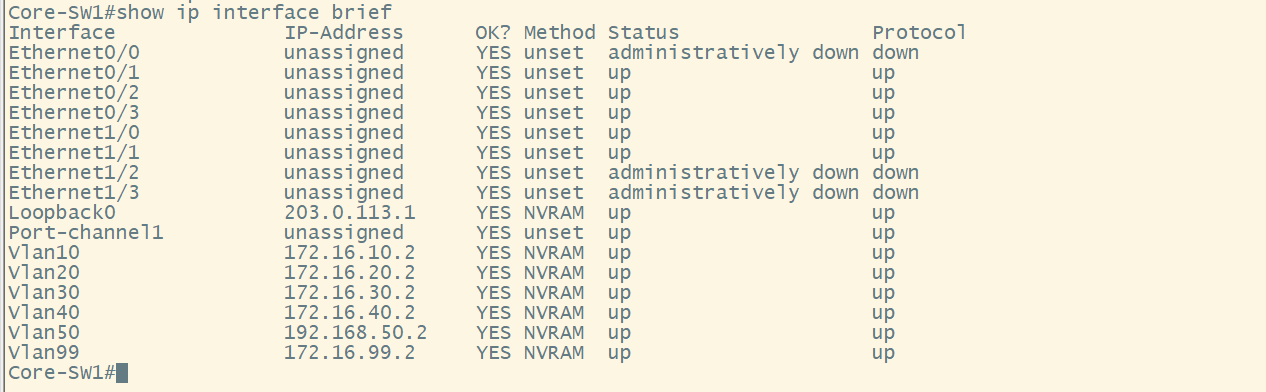

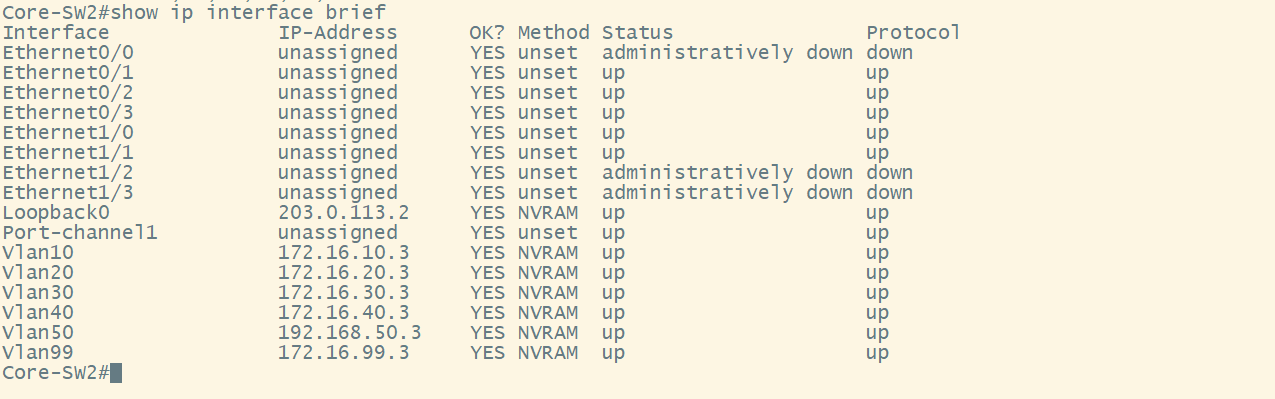

ip address 203.0.113.1/2 255.255.255.255 SW1为203.0.113.1,SW2为203.0.113.2

no shutdown

exit

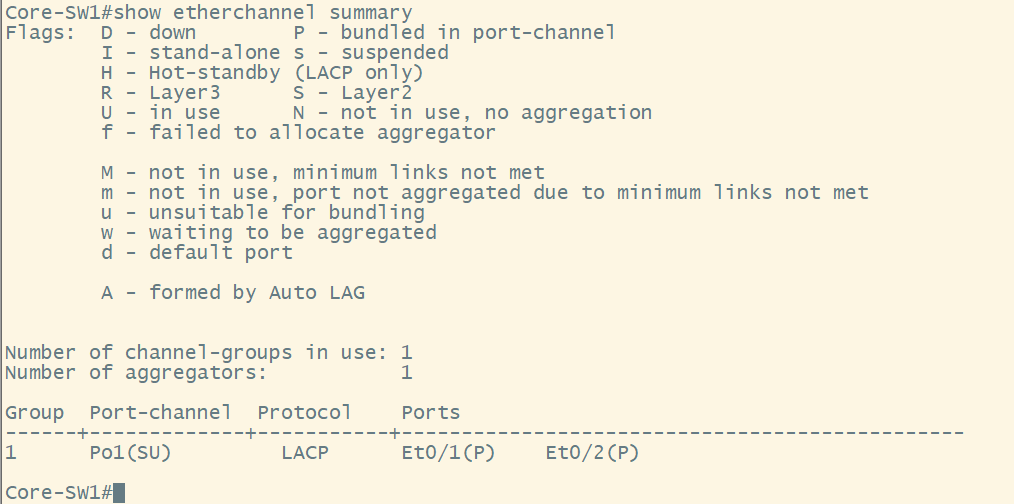

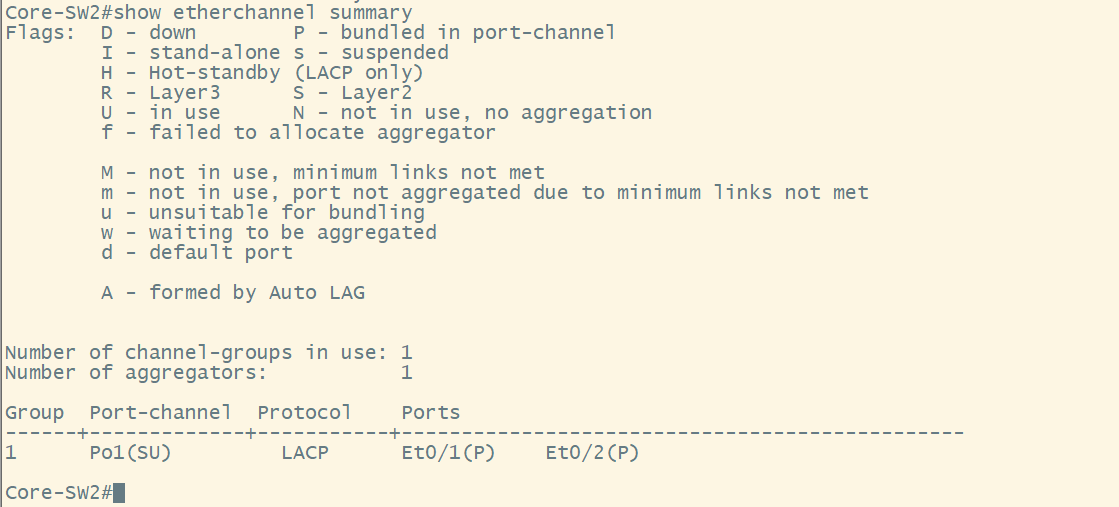

配置Etherchanel(LACP模式),核心互联e0/1,e0/2

interface range ethernet 0/1 - 2

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 10,20,30,40,50,99,100

switchport trunk native vlan 100

channel-protocol lacp

channel-group 1 mode active 主核心设active,备核心设passive

no shutdown

exit

配置所有下行Trunk端口

interface range ethernet 0/3, ethernet 1/0 - 1

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 10,20,30,40,50,99,100

switchport trunk native vlan 100

no shutdown

exit

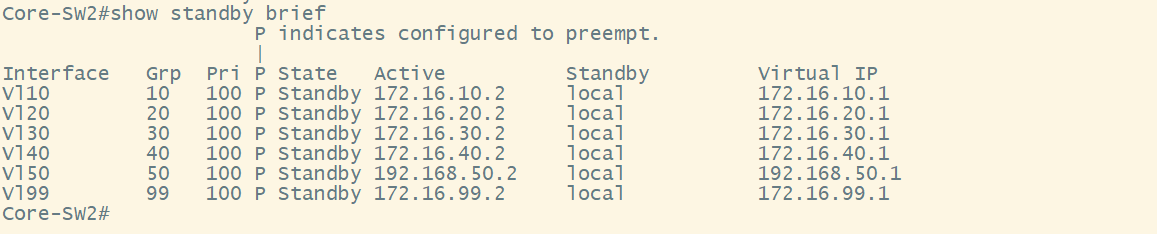

配置SVI接口与HSRP

interface Vlan 10

ip address 172.16.10.2 255.255.255.0 Core-SW1的VLAN网关ip为1,SW2为2

no shutdown

standby 1 ip 172.16.10.1 HSRP组1,虚拟网关172.16.10.1

standby 1 priority 110 SW1为主(priority 110),SW2为备用(priority 100)

standby 1 preempt

exit

interface Vlan 20

ip address 172.16.20.2 255.255.255.0

no shutdown

standby 1 ip 172.16.20.1

standby 1 priority 110

standby 1 preempt

exit

interface Vlan 30

ip address 172.16.30.2 255.255.255.0

no shutdown

standby 1 ip 172.16.30.1

standby 1 priority 110

standby 1 preempt

exit

interface Vlan 40

ip address 172.16.40.2 255.255.255.0

no shutdown

standby 1 ip 172.16.40.1

standby 1 priority 110

standby 1 preempt

exit

interface Vlan 50

ip address 172.16.20.2 255.255.255.0

no shutdown

standby 1 ip 172.16.20.1

standby 1 priority 110

standby 1 preempt

exit

interface Vlan 99

ip address 172.16.99.2 255.255.255.0

no shutdown

standby 1 ip 172.16.99.1

standby 1 priority 110

standby 1 preempt

exit

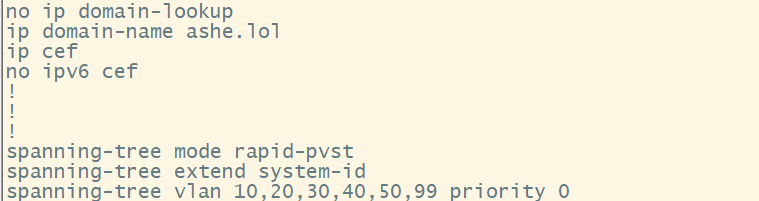

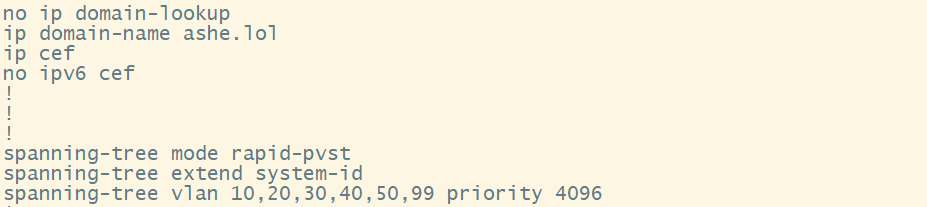

spanning-tree mode rapid-pvst 启用STP并设置模式

spanning-tree vlan 10,20,30,40,50,99 priority 0 将Core-SW1设置为指定VLAN的主根桥

spanning-tree vlan 10,20,30,40,50,99 priority 4096 将Core-SW1设置为副根桥

show ip interface brief | include down 查看未使用的端口

interface range ethernet */* 配置未使用端口

shutdown 关闭端口

exit

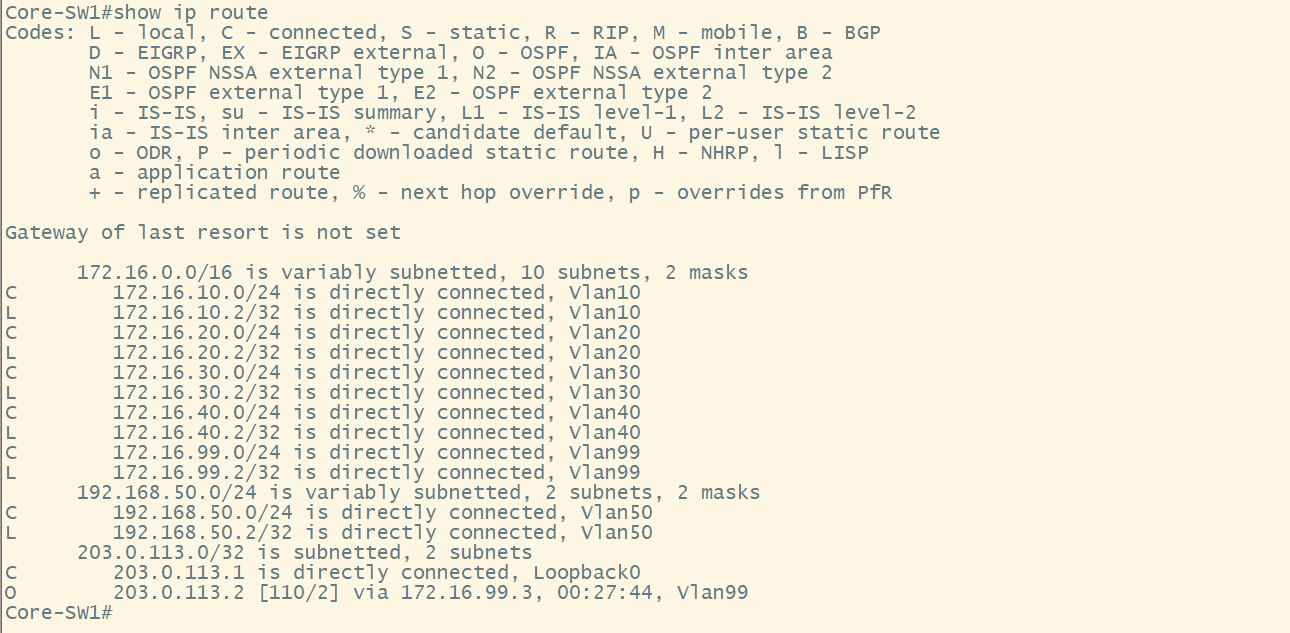

配置ospf SW1为router-id 172.16.99.2/SW2为172.16.99.3

router ospf 1

router-id 172.16.99.2

passive-interface Loopback0

passive-interface Vlan10

passive-interface Vlan20

passive-interface Vlan30

passive-interface Vlan40

passive-interface Vlan50

network 172.16.10.0 0.0.0.255 area 0

network 172.16.20.0 0.0.0.255 area 0

network 172.16.30.0 0.0.0.255 area 0

network 172.16.40.0 0.0.0.255 area 0

network 172.16.99.0 0.0.0.255 area 0

network 192.168.50.0 0.0.0.255 area 0

network 203.0.113.1 0.0.0.0 area 0

router ospf 1

router-id 172.16.99.3

passive-interface Loopback0

passive-interface Vlan10

passive-interface Vlan20

passive-interface Vlan30

passive-interface Vlan40

passive-interface Vlan50

network 172.16.10.0 0.0.0.255 area 0

network 172.16.20.0 0.0.0.255 area 0

network 172.16.30.0 0.0.0.255 area 0

network 172.16.40.0 0.0.0.255 area 0

network 172.16.99.0 0.0.0.255 area 0

network 192.168.50.0 0.0.0.255 area 0

network 203.0.113.2 0.0.0.0 area 0

interface vlan 99

ip ospf 1 area 0 绑定VLAN99接口到OSPF进程1,区域0

no shutdown

exit

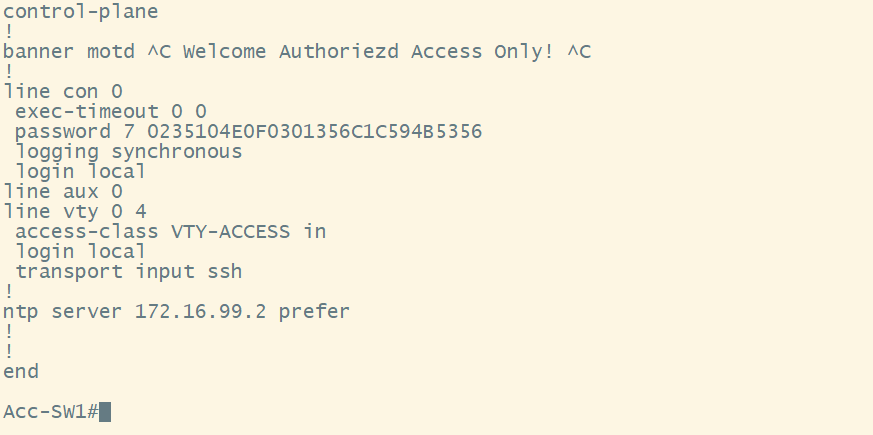

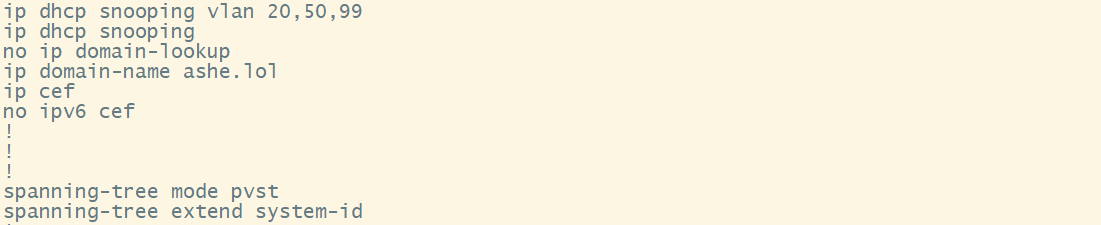

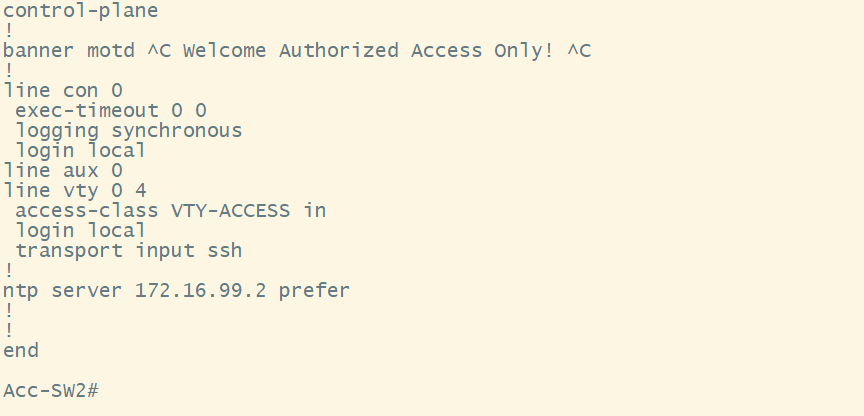

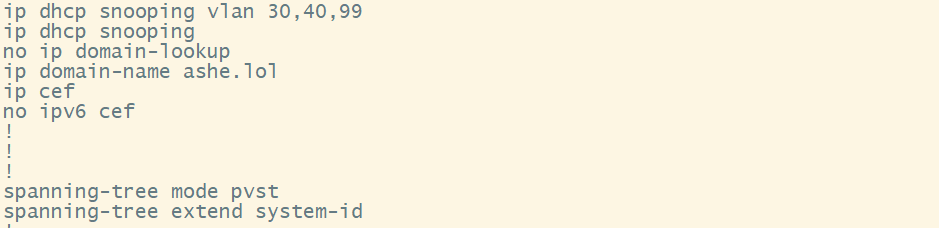

二层交换机核心配置(Acc-SW1/2/3)

configure terminal

创建vlan 根据交换机各自需要的vlan创建,vlan99/100/999都需创建

vlan 10

name RD

vlan 20

name FIN

vlan 30

name MKT

vlan 40

name OPS

vlan 50

name GUEST

vlan 99

name MGMT 用于远程管理

vlan 100

name NATIVE 所有交换机都将vlan 100作为NATIVE vlan 防止vlan跳跃

vlan 999

name UNUSED 未使用端口划入此vlan

exit

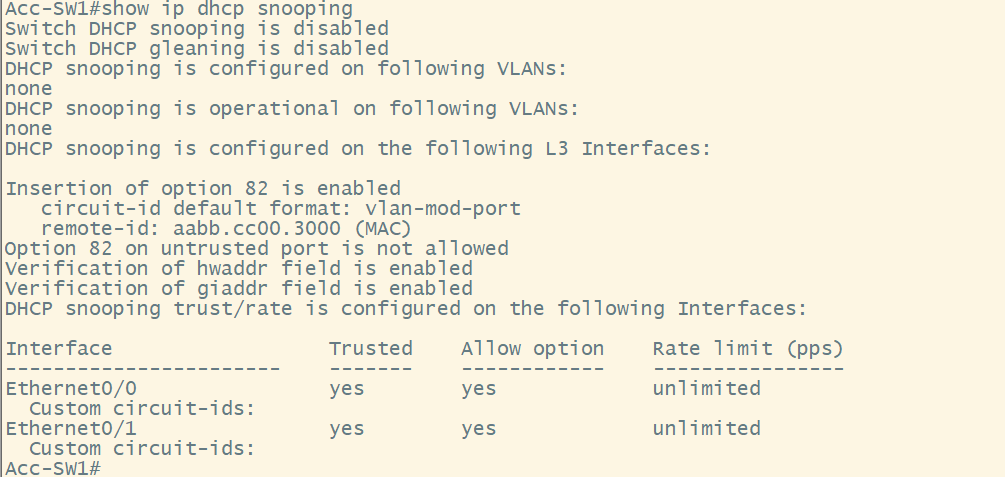

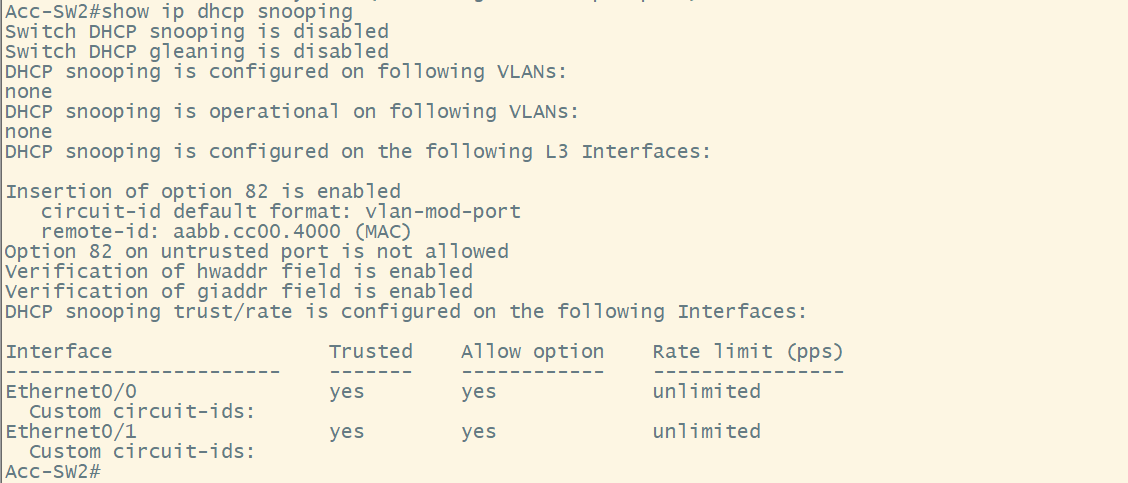

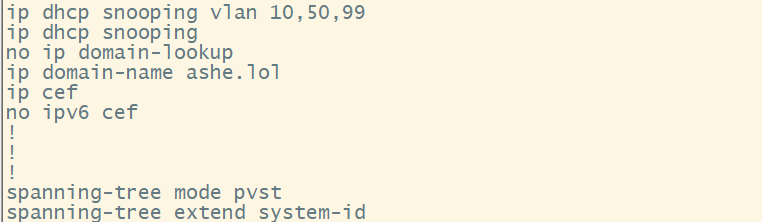

全局开启DHCP Snooping功能

ip dhcp snooping

仅对业务VLAN启用(和你的VLAN规划一致:10/20/30/40/50/99)

ip dhcp snooping vlan 10,20,30,40,50,99

配置上行Trunk端口

interface range ethernet 0/0 - 1

switchport trunk encapsulation dot1q

switchport mode trunk

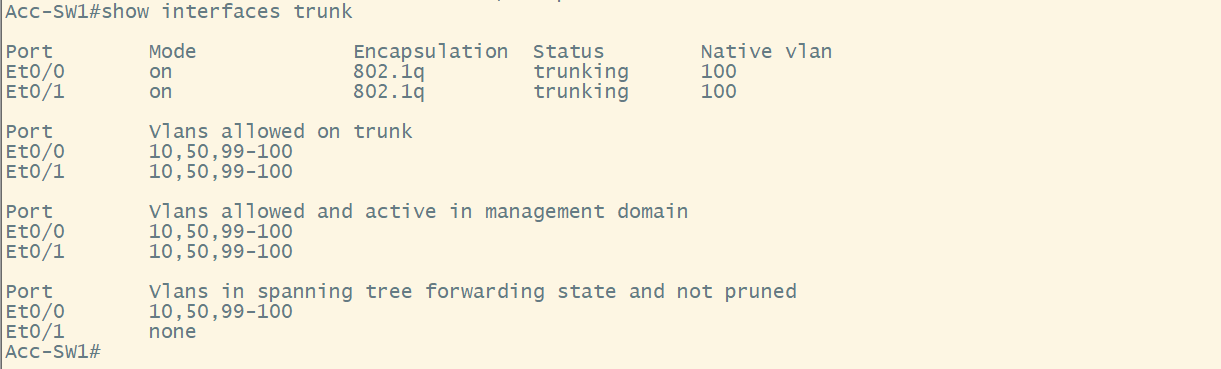

switchport trunk allowed vlan 10,50,99,100 Acc-SW1配置

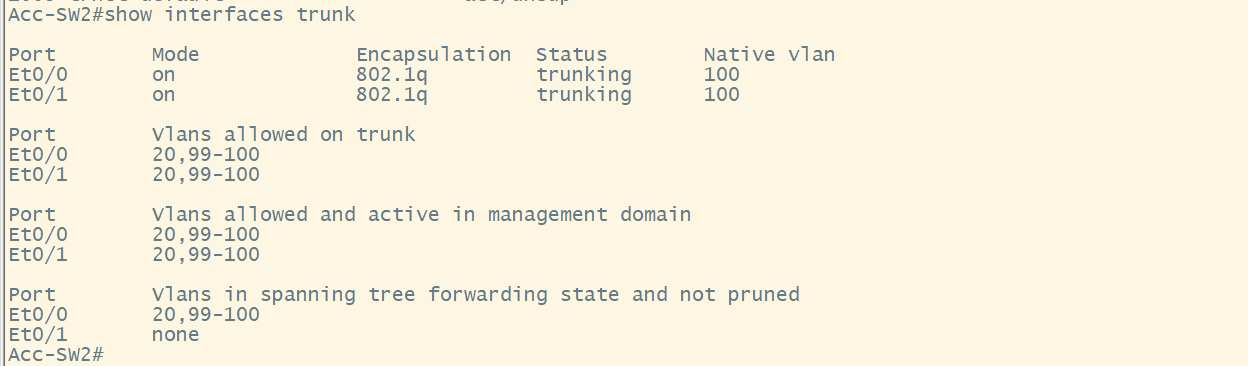

switchport trunk allowed vlan 20,99,100 Acc-SW2配置

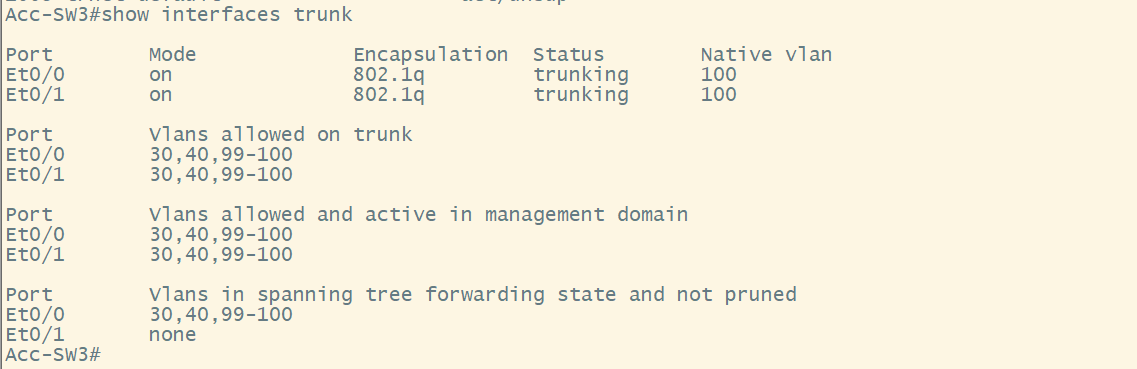

switchport trunk allowed vlan 30,40,99,100 Acc-SW3配置

switchport trunk native vlan 100

no shutdown

ip dhcp snooping trust 配置信任端口:允许合法DHCP响应通过

配置接入端口(Access Port)

interface range ethernet 0/2 - 3 e0/3为研发部预留端口

switchport mode access

switchport access vlan 10

spanning-tree portfast 启用Portfast快速转发(即插即上网)

spanning-tree bpduguard enable 启用BPDU Guard 防止环路

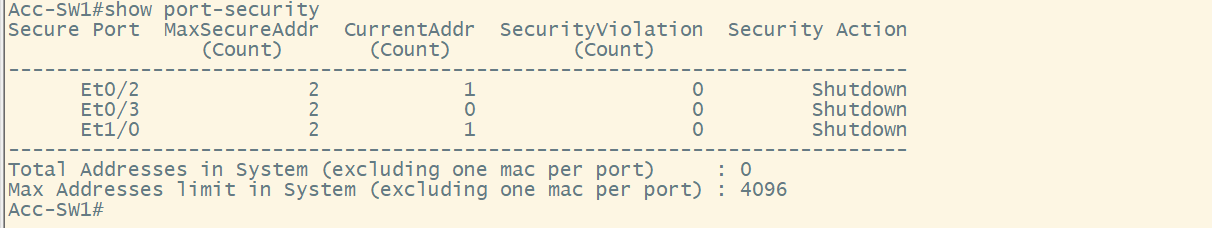

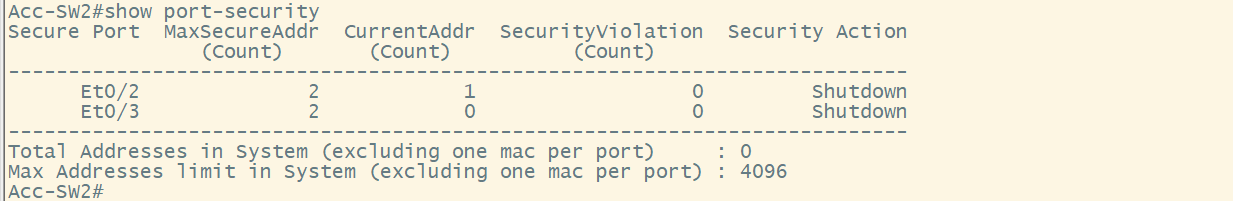

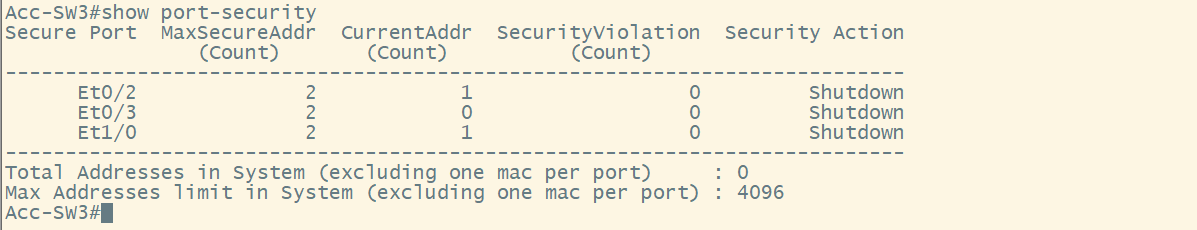

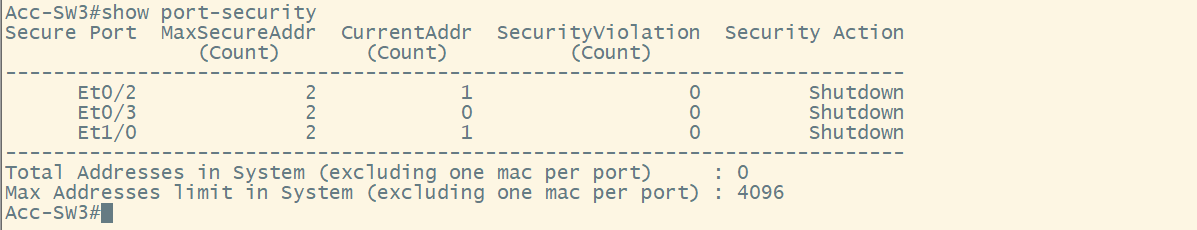

switchport port-security 启用Port Security

switchport port-security maximum 2 每端口最大MAC地址数设为2(只允许2个设备同时用)

switchport port-security violation shutdown 违规动作设为shutdown(违规则关闭端口)

no shutdown

no ip dhcp snooping trust 配置非信任端口:拒绝非法DHCP响应通过

exit

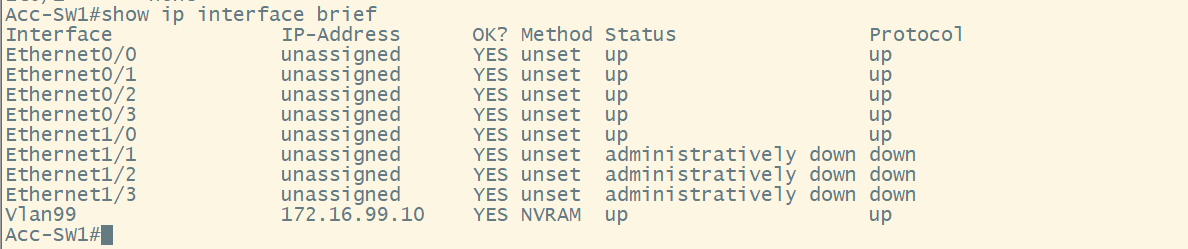

配置管理vlan 99的SVI地址用于远程管理 SW1为10,SW2为20,SW3为30

interface vlan 99

ip address 172.16.99.10/20/30 255.255.255.0

no shutdown

show ip interface brief | include down 查看未使用的端口

interface range ethernet */* 配置未使用端口

switchport mode access

switchport access vlan 999

shutdown 关闭端口

配置过程中遇到的问题:

无法与Core-SW2的Loopback 0端口建立连接

解决方法:配置OSPF并将VLAN99 SIV端口绑定到该OSPF,从而使Core-SW1/2学习到双方邻居路由203.0.113.1/2,从而实现连接。

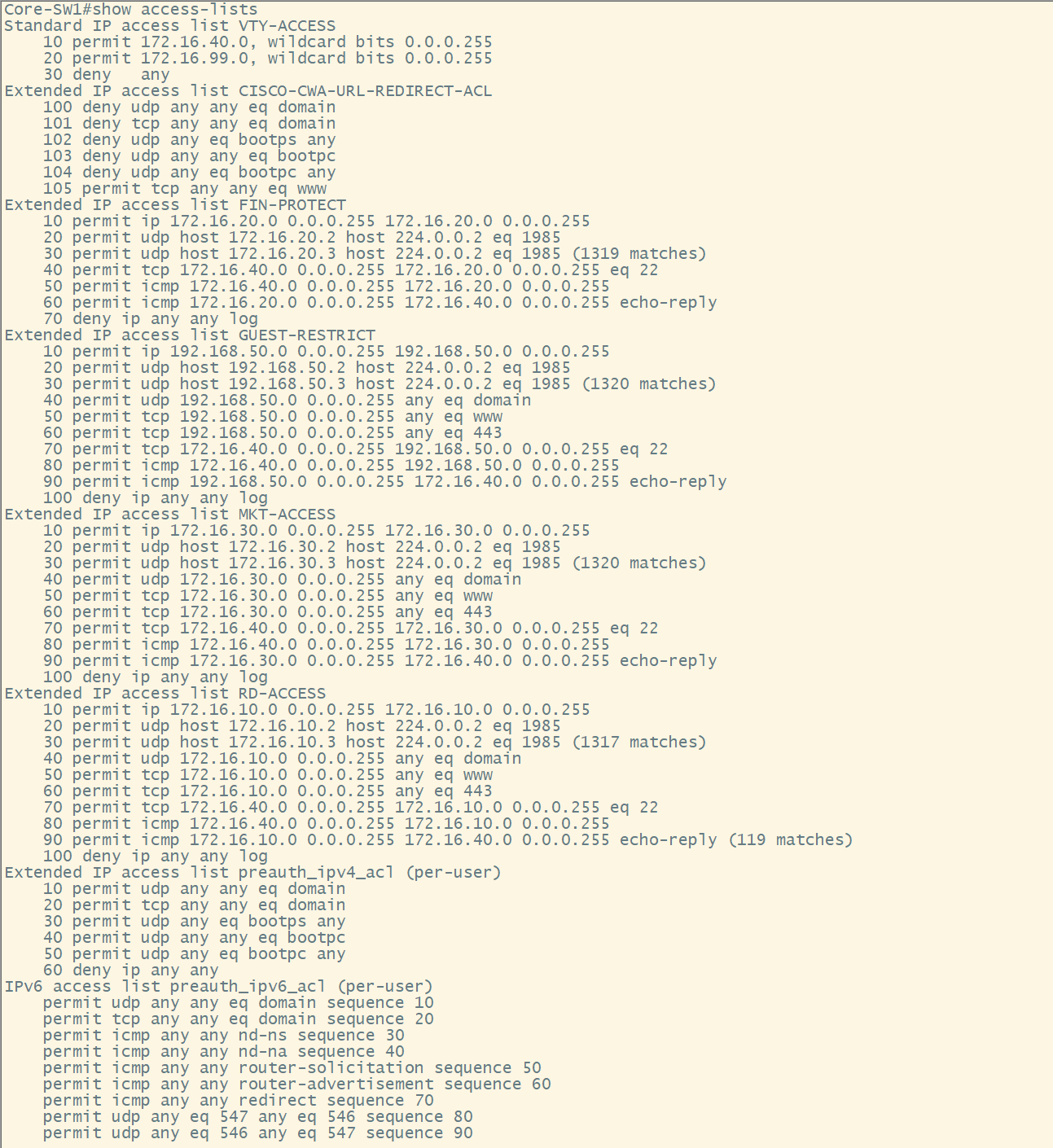

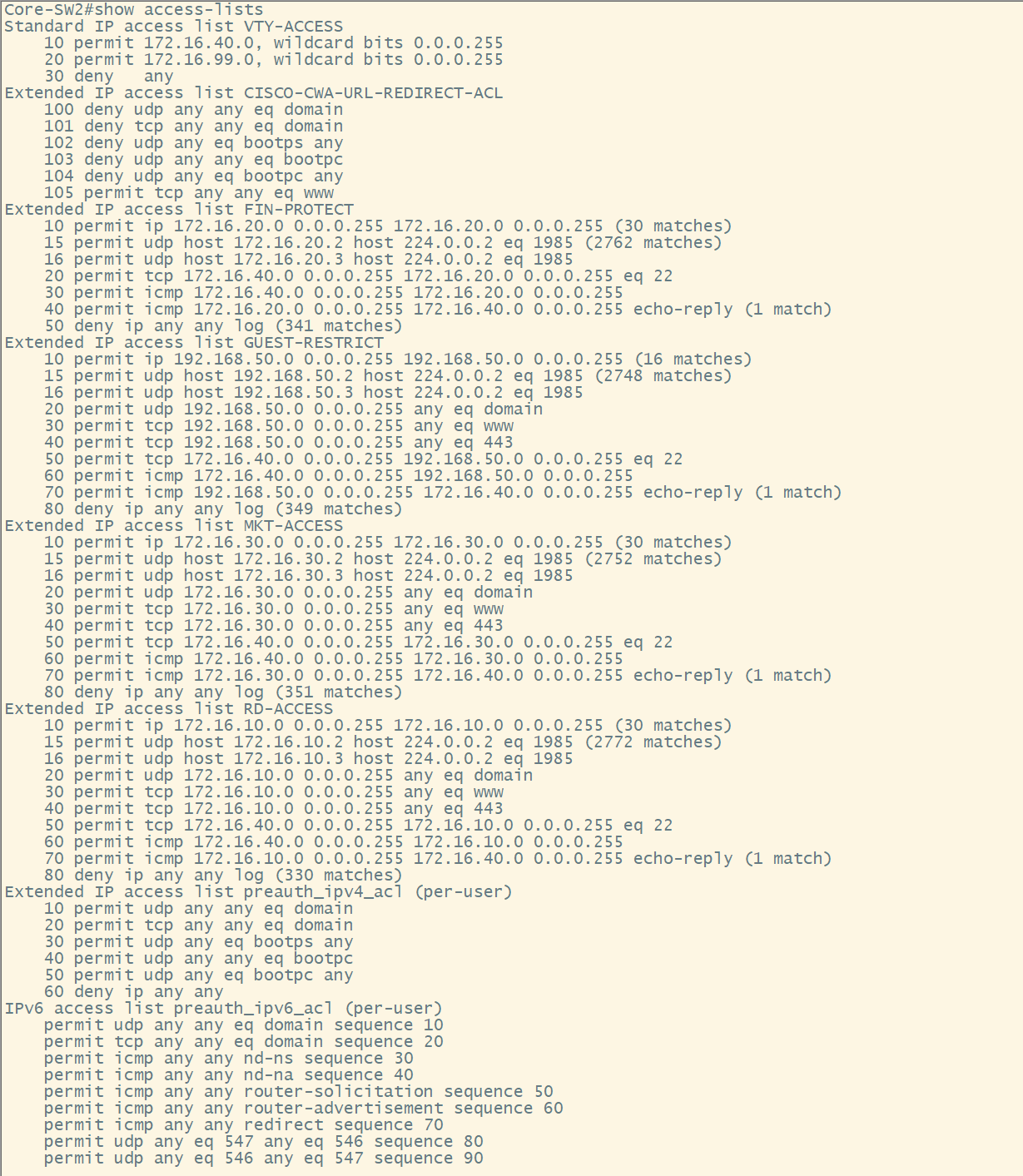

四.ACL 安全策略

ACL配置(Core-SW1/2)

configure terminal

RD-ACCESS 研发部访问控制,应用于VLAN10 SVI入方向

ip access-list extended RD-ACCESS

10 permit ip 172.16.10.0 0.0.0.255 172.16.10.0 0.0.0.255

15 permit udp host 172.16.10.2 host 224.0.0.2 eq 1985 ! 放行Core-SW2的HSRP报文

16 permit udp host 172.16.10.3 host 224.0.0.2 eq 1985 ! 放行Core-SW1的HSRP报文

20 permit udp 172.16.10.0 0.0.0.255 any eq 53

30 permit tcp 172.16.10.0 0.0.0.255 any eq 80

40 permit tcp 172.16.10.0 0.0.0.255 any eq 443

50 permit tcp 172.16.40.0 0.0.0.255 172.16.10.0 0.0.0.255 eq 22

60 permit icmp 172.16.40.0 0.0.0.255 172.16.10.0 0.0.0.255

70 permit icmp 172.16.10.0 0.0.0.255 172.16.40.0 0.0.0.255 echo-reply 允许回显应答运维部的icmp请求的关键(否则运维部的ping请求将会超时)

80 deny ip any any log

exit

应用到VLAN10 SVI 入口方向

interface Vlan 10

ip access-group RD-ACCESS in

exit

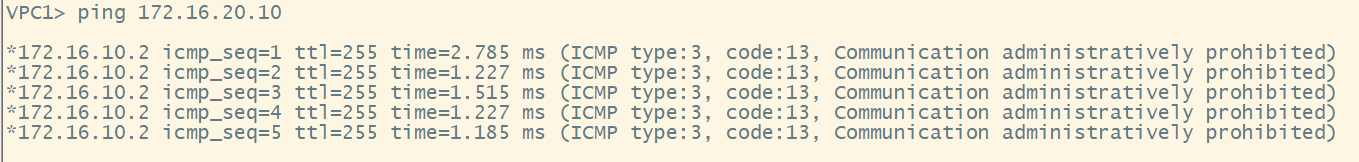

FIN-PROTECT 财务部隔离策略,应用于VLAN20 SVI入方向

ip access-list extended FIN-PROTECT

10 permit ip 172.16.20.0 0.0.0.255 172.16.20.0 0.0.0.255

15 permit udp host 172.16.20.2 host 224.0.0.2 eq 1985 放行Core-SW2的HSRP报文

16 permit udp host 172.16.20.3 host 224.0.0.2 eq 1985 放行Core-SW1的HSRP报文

20 permit tcp 172.16.40.0 0.0.0.255 172.16.20.0 0.0.0.255 eq 22

30 permit icmp 172.16.40.0 0.0.0.255 172.16.20.0 0.0.0.255

40 permit icmp 172.16.20.0 0.0.0.255 172.16.40.0 0.0.0.255 echo-reply 允许回显应答运维部的icmp请求的关键(否则运维部的ping请求将会超时)

50 deny ip any any log

exit

应用到VLAN20 SVI 入口方向

interface Vlan 20

ip access-group FIN-PROTECT in

exit

MKT-ACCESS 市场部访问控制,应用于VLAN30 SVI入方向

ip access-list extended MKT-ACCESS

10 permit ip 172.16.30.0 0.0.0.255 172.16.30.0 0.0.0.255

15 permit udp host 172.16.30.2 host 224.0.0.2 eq 1985 ! 放行Core-SW2的HSRP报文

16 permit udp host 172.16.30.3 host 224.0.0.2 eq 1985 ! 放行Core-SW1的HSRP报文

20 permit udp 172.16.30.0 0.0.0.255 any eq 53

30 permit tcp 172.16.30.0 0.0.0.255 any eq 80

40 permit tcp 172.16.30.0 0.0.0.255 any eq 443

50 permit tcp 172.16.40.0 0.0.0.255 172.16.30.0 0.0.0.255 eq 22

60 permit icmp 172.16.40.0 0.0.0.255 172.16.30.0 0.0.0.255

70 permit icmp 172.16.30.0 0.0.0.255 172.16.40.0 0.0.0.255 echo-reply 允许回显应答运维部的icmp请求的关键(否则运维部的ping请求将会超时)

80 deny ip any any log

exit

应用到VLAN30 SVI 入口方向

interface Vlan 30

ip access-group MKT-ACCESS in

exit

GUEST-RESTRICT 访客区隔离策略,应用于VLAN50 SVI入方向

ip access-list extended GUEST-RESTRICT

10 permit ip 192.168.50.0 0.0.0.255 192.168.50.0 0.0.0.255

15 permit udp host 192.168.50.2 host 224.0.0.2 eq 1985 ! 放行Core-SW2的HSRP报文

16 permit udp host 192.168.50.3 host 224.0.0.2 eq 1985 ! 放行Core-SW1的HSRP报文

20 permit udp 192.168.50.0 0.0.0.255 any eq 53

30 permit tcp 192.168.50.0 0.0.0.255 any eq 80

40 permit tcp 192.168.50.0 0.0.0.255 any eq 443

50 permit tcp 172.16.40.0 0.0.0.255 192.168.50.0 0.0.0.255 eq 22

60 permit icmp 172.16.40.0 0.0.0.255 192.168.50.0 0.0.0.255

70 permit icmp 192.168.50.0 0.0.0.255 172.16.40.0 0.0.0.255 echo-reply 允许回显应答运维部的icmp请求的关键(否则运维部的ping请求将会超时)

80 deny ip any any log

exit

应用到VLAN50 SVI 入口方向

interface Vlan 50

ip access-group GUEST-RESTRICT in

exit

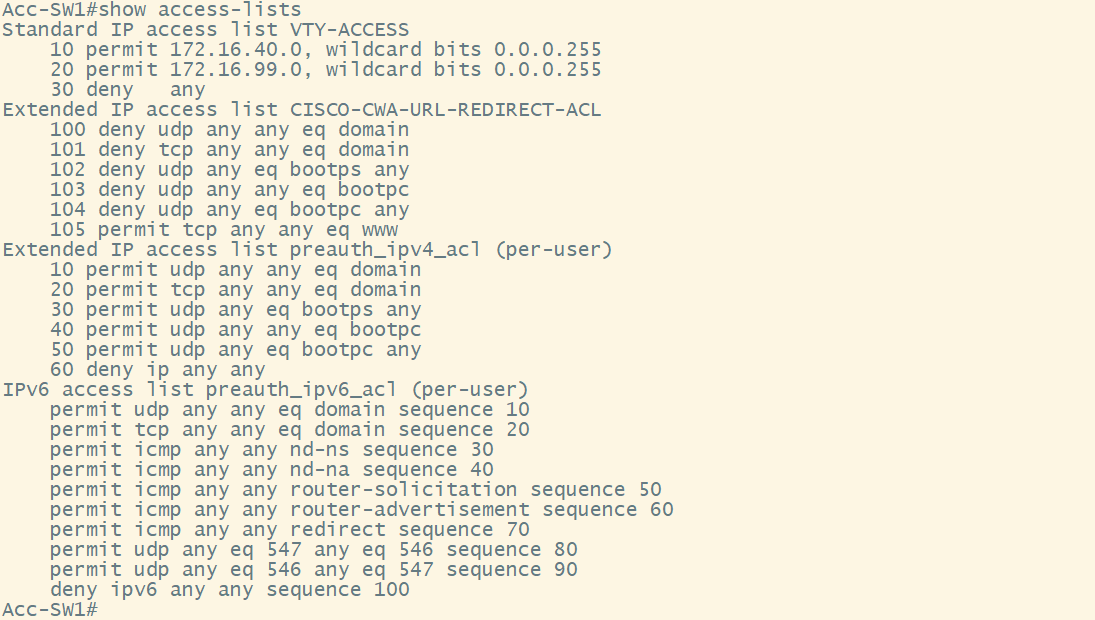

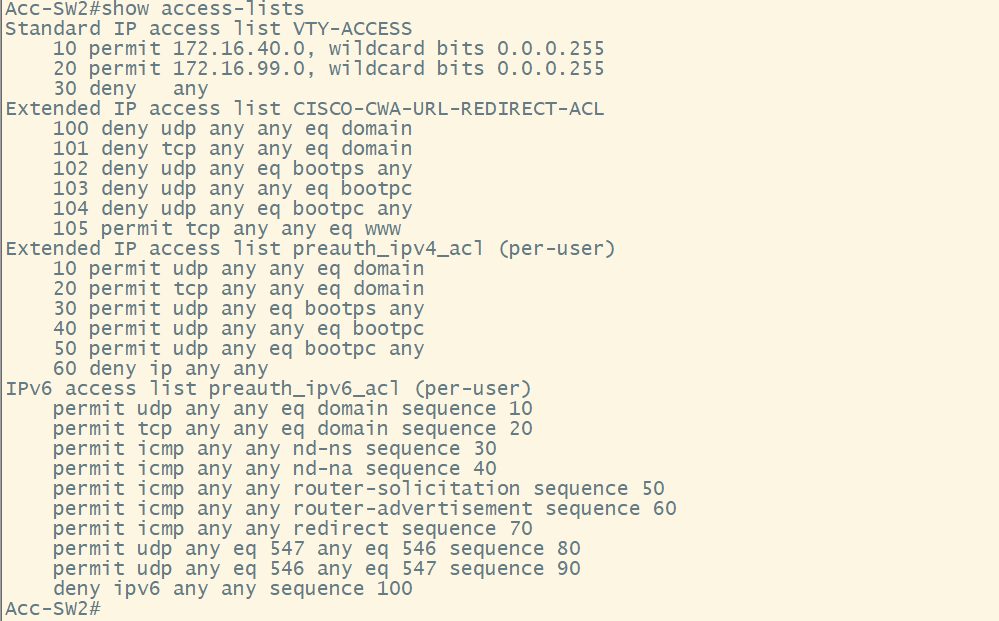

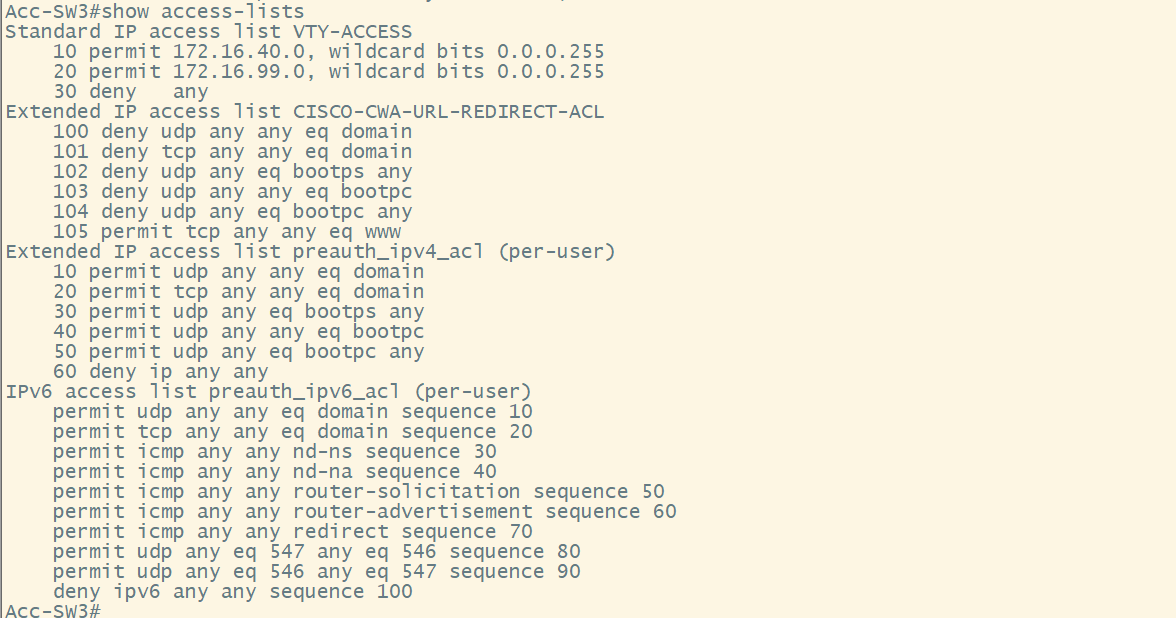

VTY-ACCESS 线路访问控制,命名标准ACL,应用于所有设备VTY线路

核心交换机+接入交换机均需配置此ACL!

ip access-list standard VTY-ACCESS

10 permit 172.16.40.0 0.0.0.255

20 permit 172.16.99.0 0.0.0.255

30 deny any

exit

应用到VTY线路 入口方向

line vty 0 4

access-class VTY-ACCESS in

exit

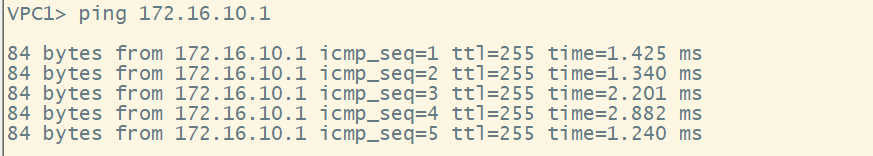

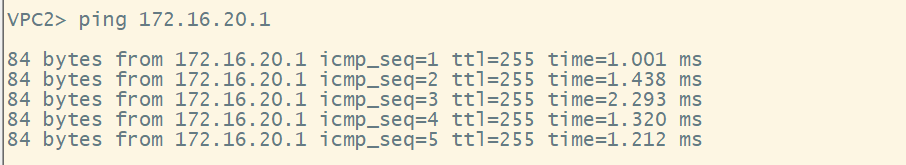

五.测试验证

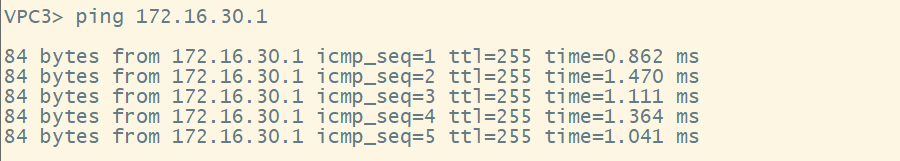

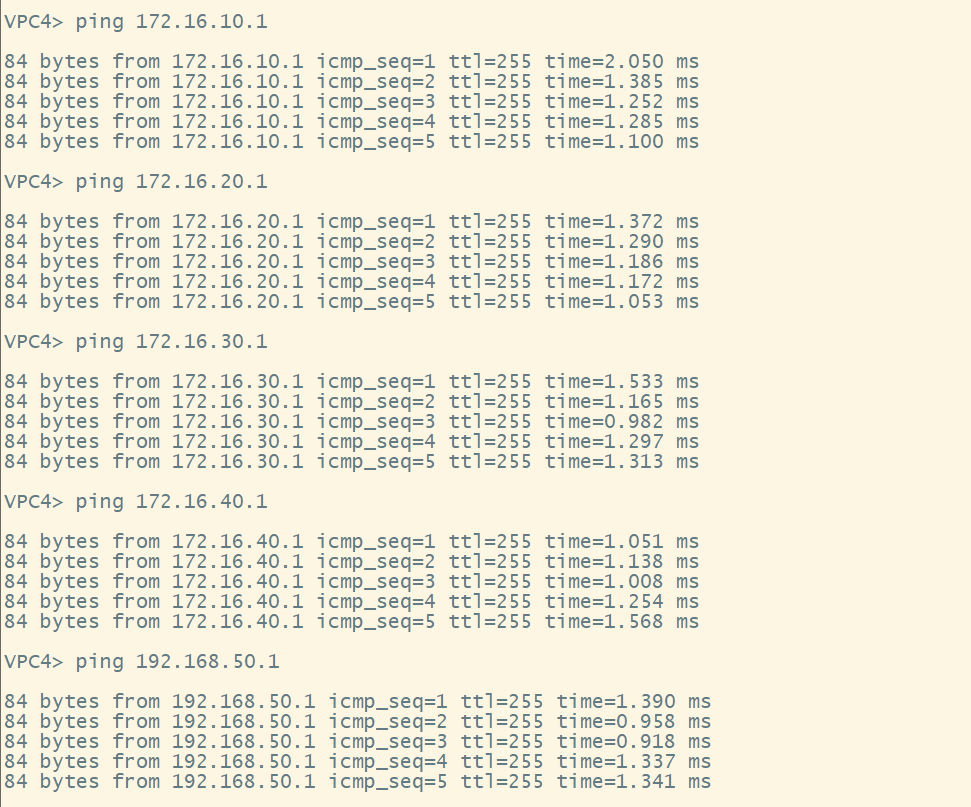

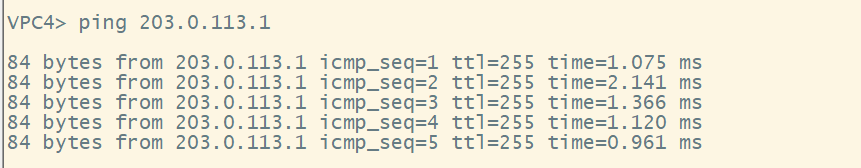

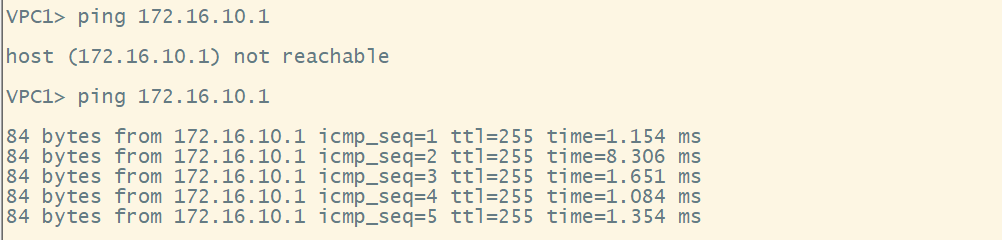

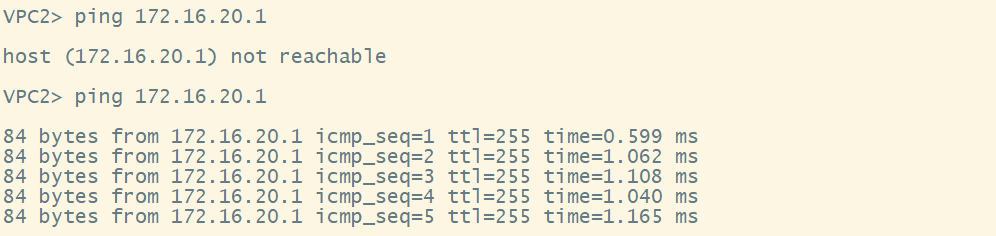

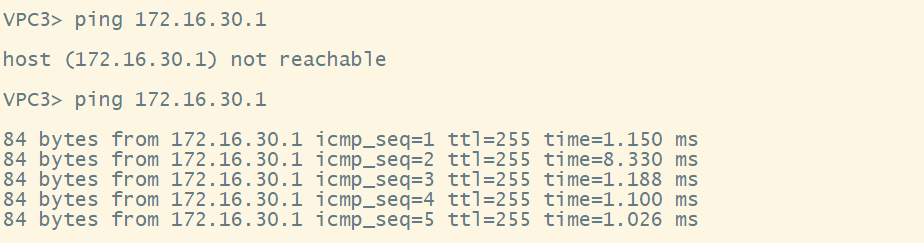

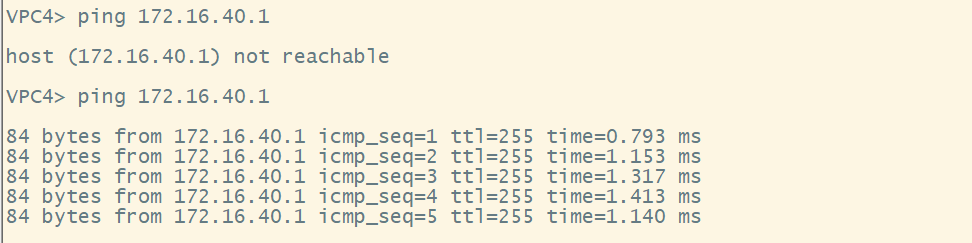

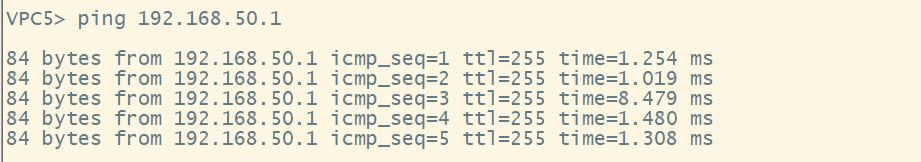

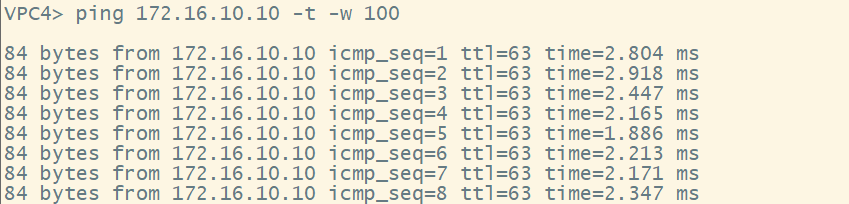

基础连通性测试

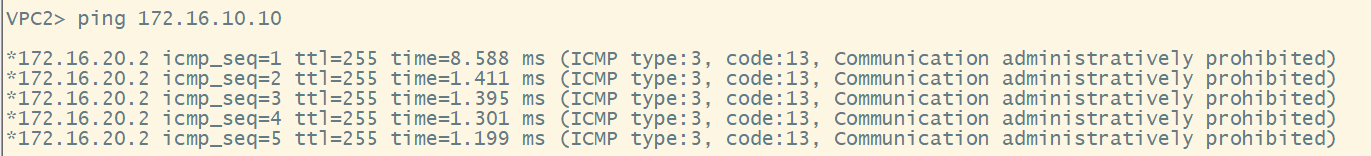

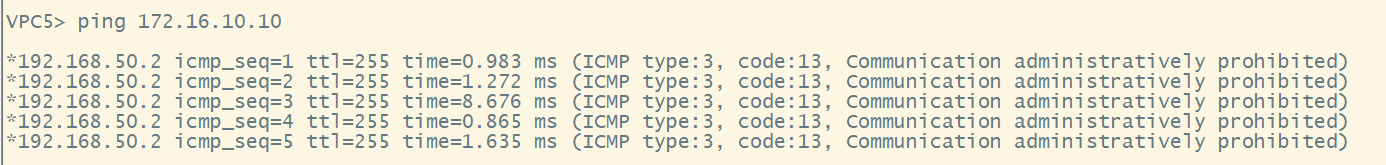

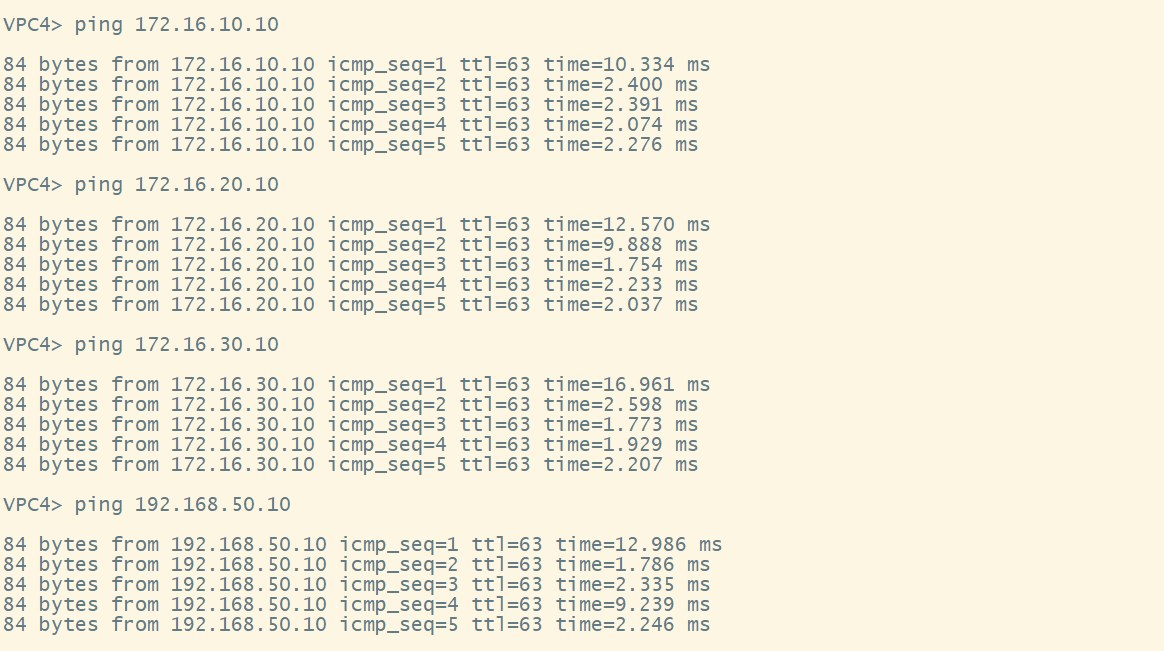

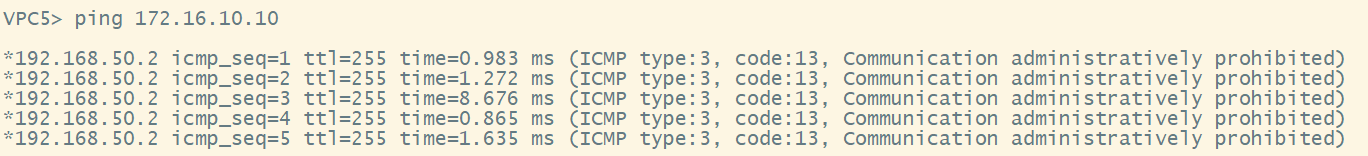

ACL策略验证测试

!!!该VPC为虚拟终端不支持SSH所以T9/T10/T11无法测试

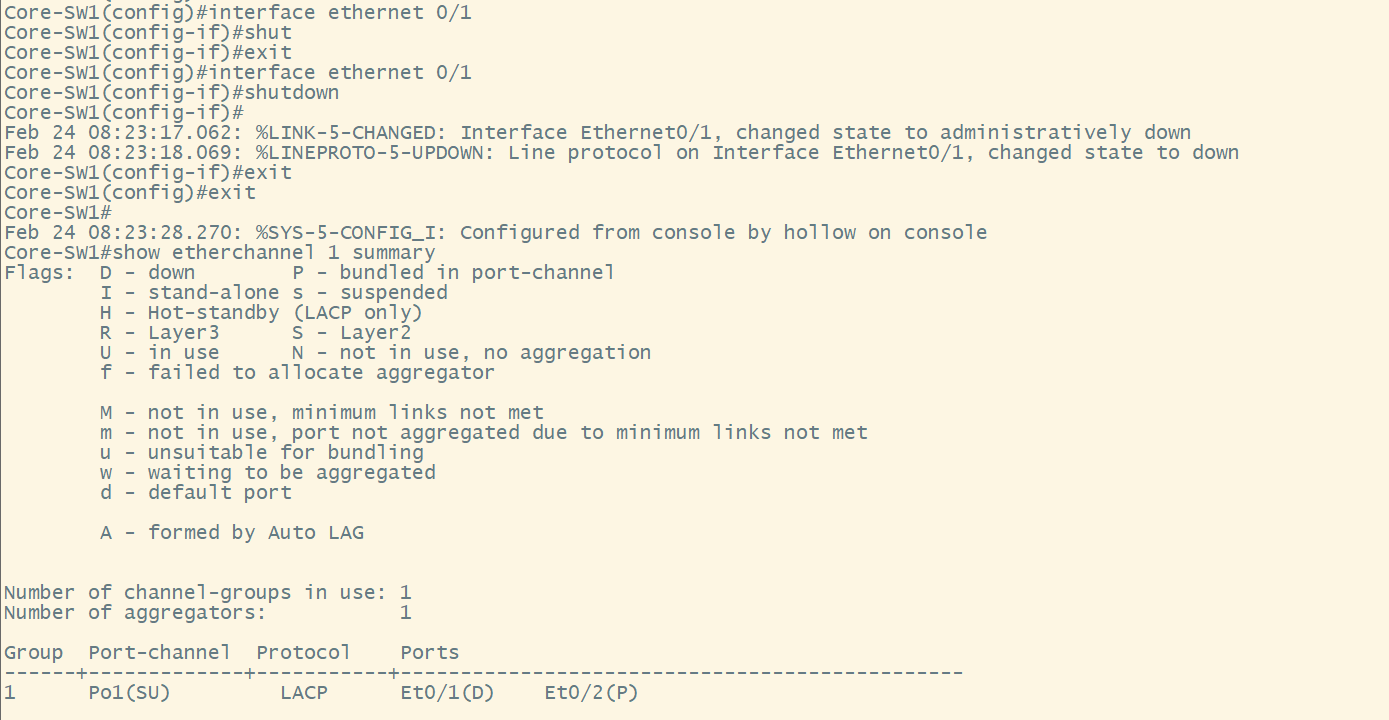

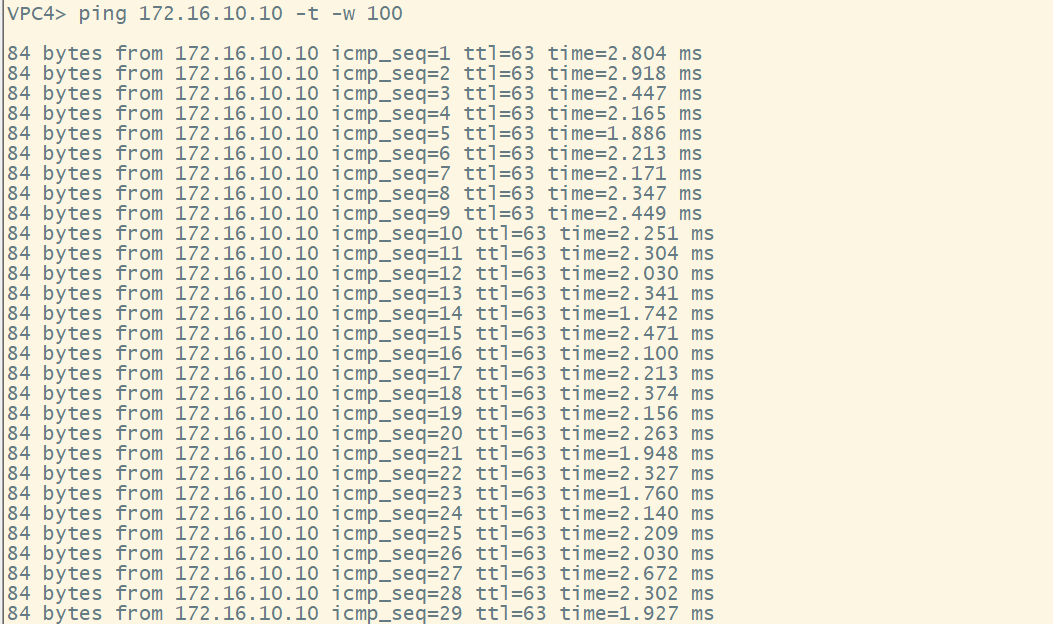

冗余性测试

需要提供的验证命令输出截图

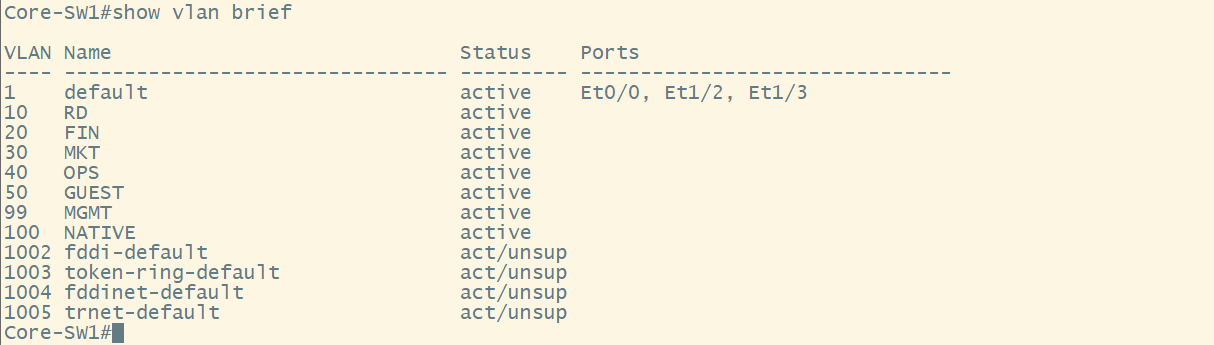

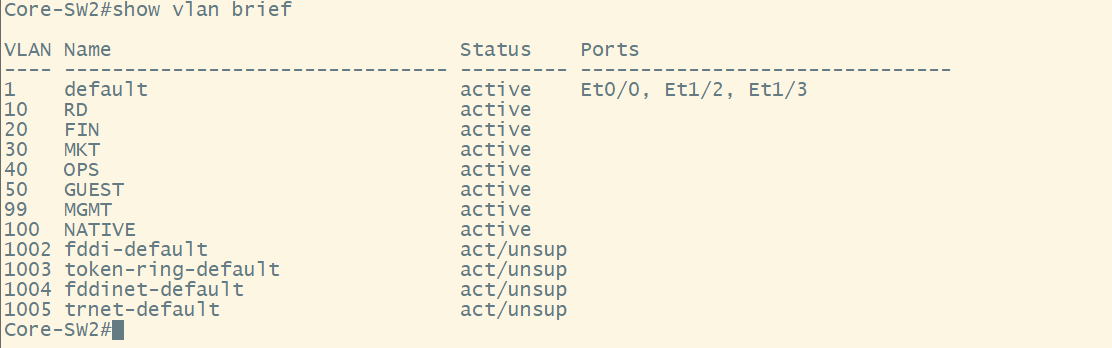

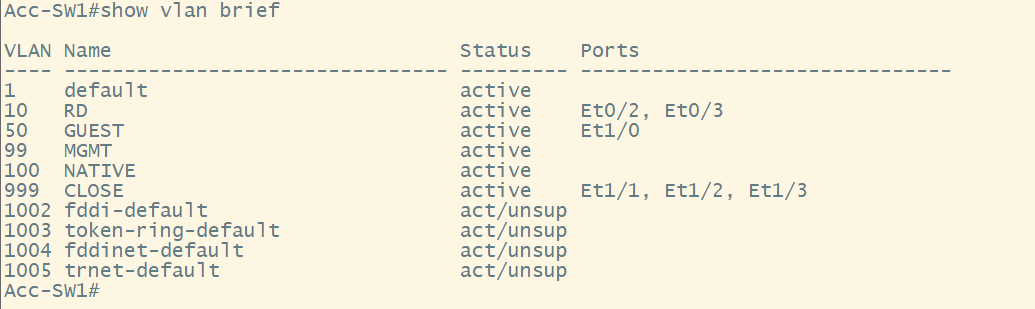

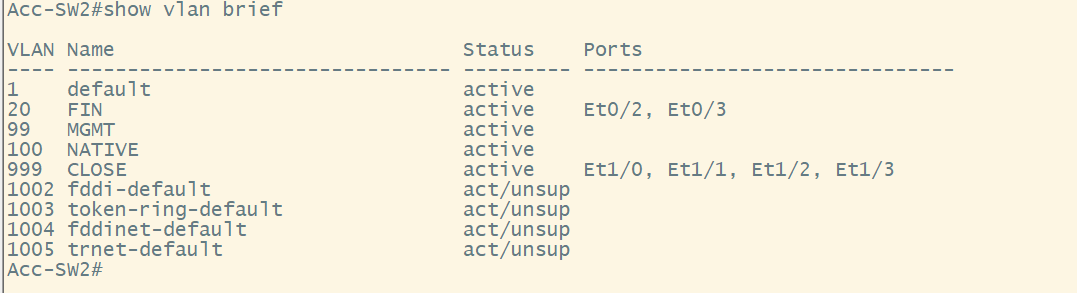

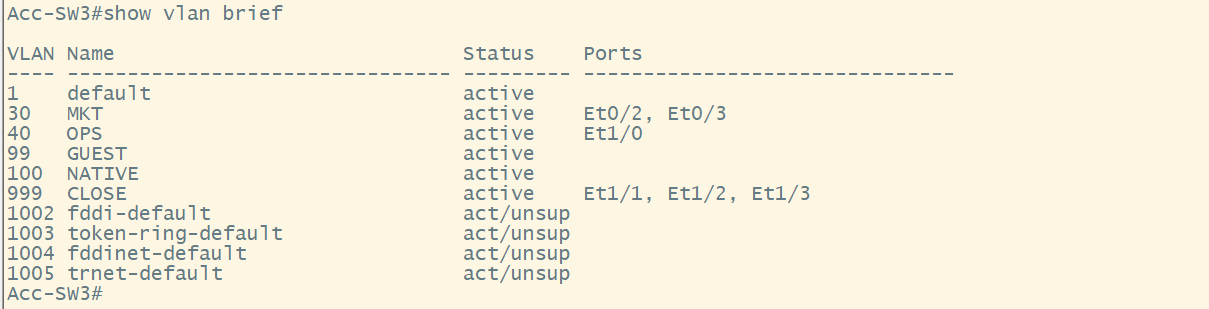

1.show vlan brief

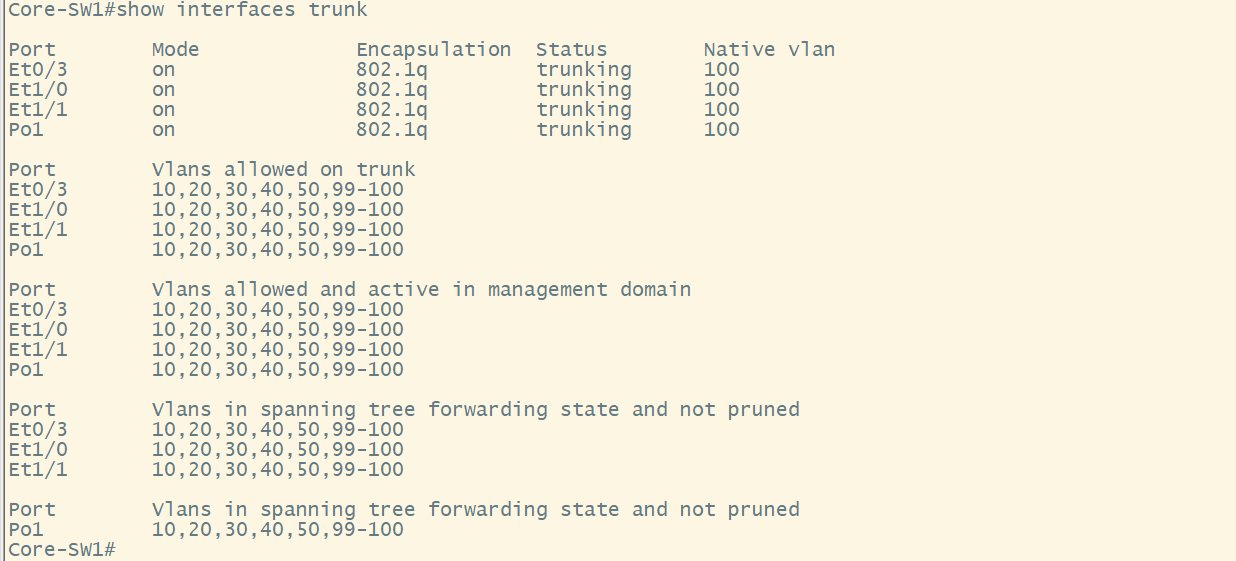

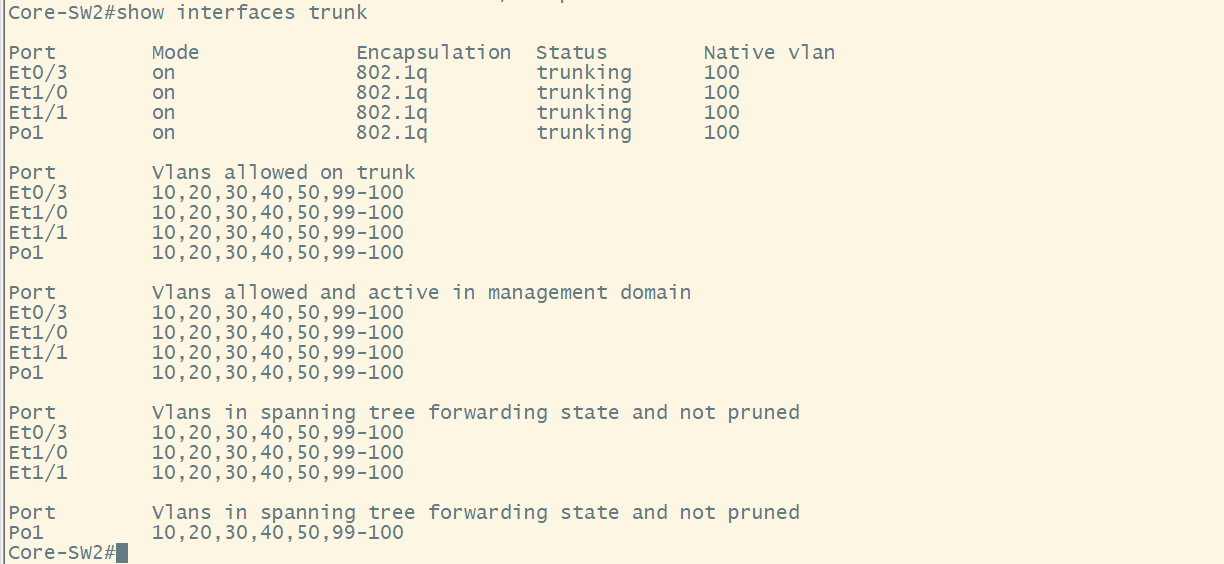

2.show interfaces trunk

3.show ip interface brief

4.show standby brief

5.show etherchannel summary

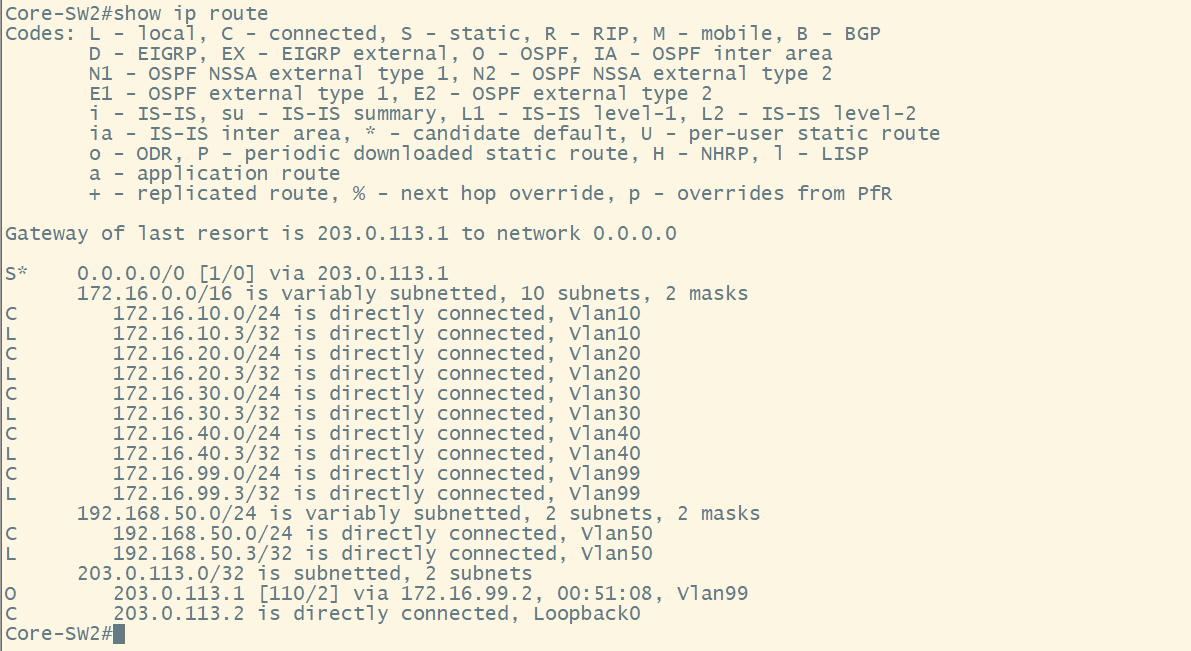

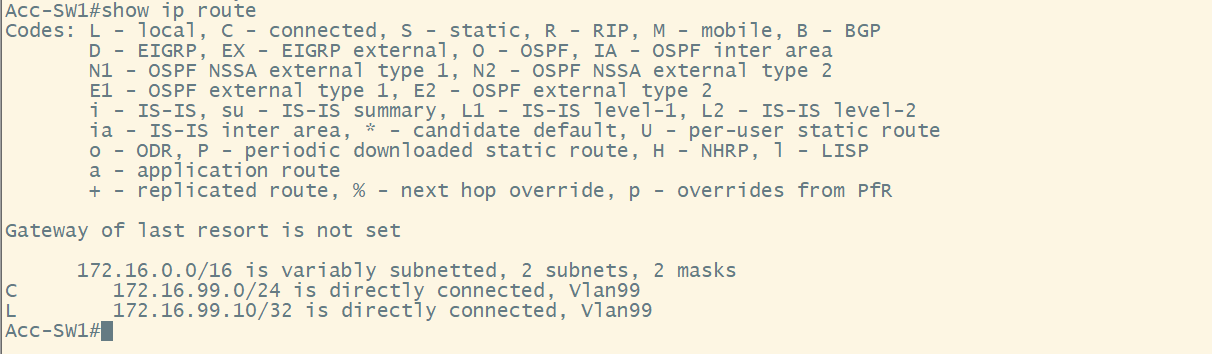

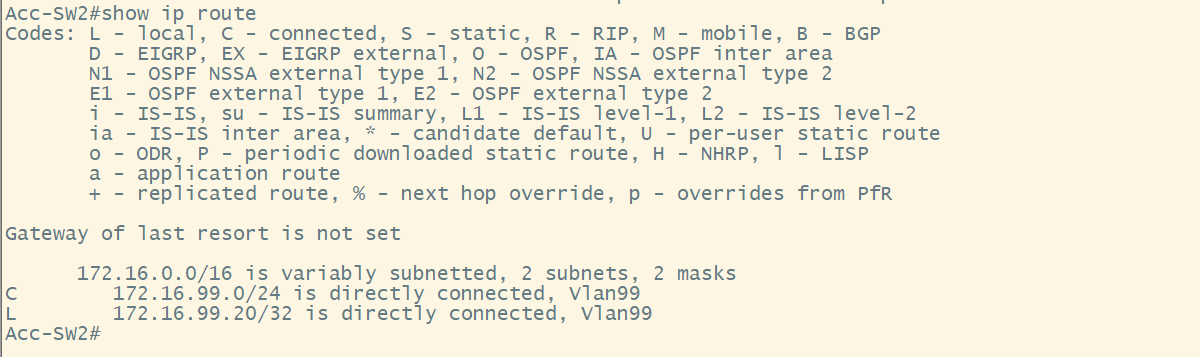

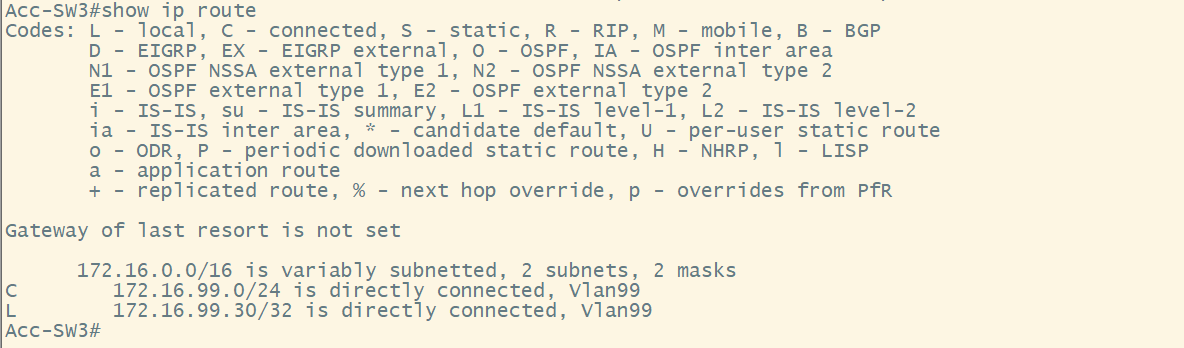

6.show ip route

7.show access-lists

8.show port-security

9.show ip dhcp snooping

10.show running-config(关键配置段)

六.总结与反思

实验遇到的主要问题

1.配置ACL后,Core-SW1与Core-SW2的HSRP网关冗余失效。

解决方法:每个业务区域的ACL需添加两条规则用于放行Core-SW1/2的HSRP报文,否则会被ACL拒绝.

1 permit udp host 172.16..2 host 224.0.0.2 eq 1985

2 permit udp host 172.16..3 host 224.0.0.2 eq 1985

2.配置ACL后,运维部本该能ping通所有业务区域的终端,但显示超时。

解决方法:每个业务区域的ACL需添加一条规则用于允许运维部icmp请求的返回信息通过。

1 permit icmp 172.16.*.0 0.0.0.255 172.16.40.0 0.0.0.255 echo-reply

对企业网络安全设计的理解和思考

通过完成之前与如今的网络安全设计实验后,我发现企业网络安全设计的大多情况虽然大差不差,但细节方面却各不相同,并且其中的各个细节正是整个网络安全设计的命脉。如果不注意,轻则网络搭建不成功,重则造成安全隐患。

所以在之后的实验与正式的网络环境中,自身应更加注意细节并加以牢记增加经验,让自身在网络安全设计版本更上一层楼。