引言

在大型企业中,多存在分公司的情况,公司业务在总部内网中,分公司想要访问总部业务就需要配置IPSec VPN,实现站点与站点之间网络互通。

IPSec VPN是什么

核心作用

IPSec VPN

主要用于站点到站点(Site-to-Site) 或远程主机到整个内网的全网络访问。

作用:

两个分支机构 / 总部之间建立永久安全专线

远程电脑接入后,像在内网一样访问所有内网资源(服务器、共享、数据库等)

对整个网络层加密,透明使用

通俗理解

IPSec VPN = 把你 “拉进公司内网”

你在外网,但电脑仿佛直接插在公司交换机上,能访问所有内网设备。

与SSL VPN区别

通俗理解

IPSec VPN = 把你 “拉进公司内网”

你在外网,但电脑仿佛直接插在公司交换机上,能访问所有内网设备。

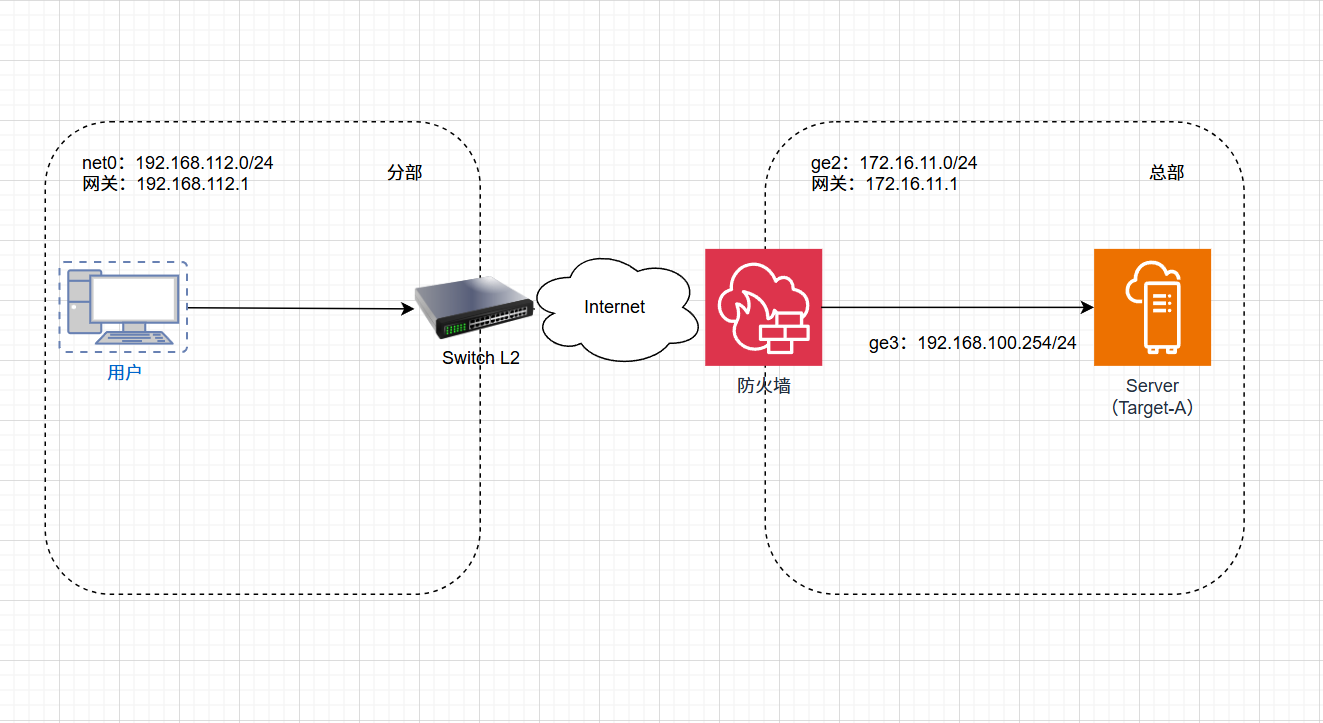

环境准备

准备三台实验机器

奇安信网络防火墙:ge1(192.168.212.113/24 MGMT)ge2(172.16.11.30 WAN)ge3(192.168.100.254 LAN)

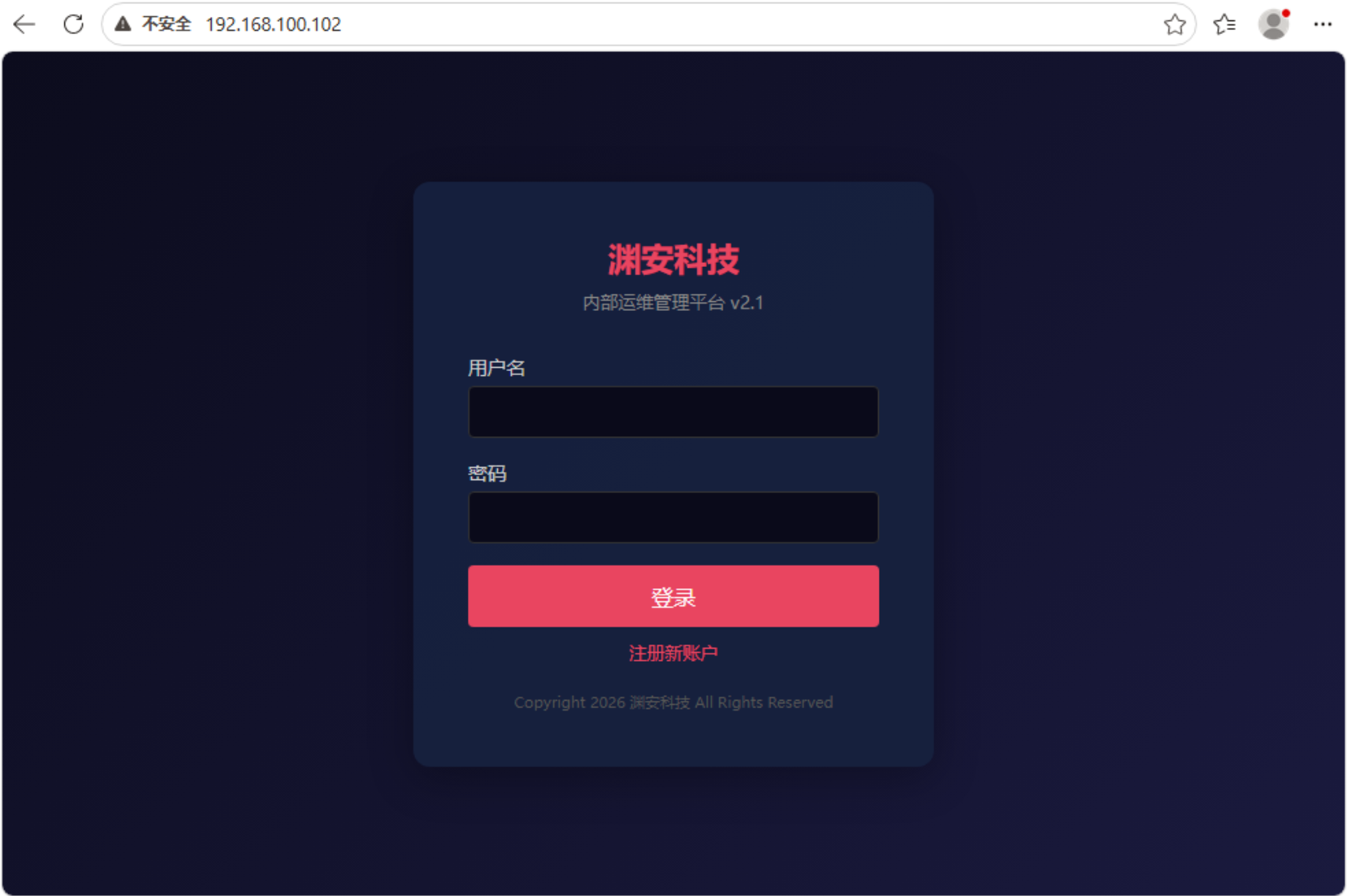

内网模拟资产:(192.168.100.102/24)

模拟用户(WIN10):(192.168.112.114/24)

网络拓扑图

防火墙环境

ge1为管理接口,管理地址为https://192.168.212.113;ge2为外网接口,地址172.16.11.30,作为远程接入入口;ge3为内网接口,也是业务接口,网段为192.168.100.0/24,app业务地址 为192.168.100.102,Win10用户通过公共网络访问防火墙外网接口,发起IPSec VPN连接。

配置防火墙

配置VPN之前确保防火墙拥有基础网络功能,使防火墙内的主机能够正常访问互联网。具体配置步骤请参见企业网络分区与内网应用保护模拟实验 - Silent Hill

配置IPSec

浏览器访问防火墙Web配置界面(https://192.168.212.113),网络配置→VPN→IPSec自动隧道→添加IPSec用户组→添加

对端ID:接受任意对端ID(多分支动态IP或临时接入场景使用)

与共享配置:自定义配置

预共享密钥:自定义(严格保管,若密钥泄露,任意对端均可接入)

对端ID:IP地址(固定IP的分支实现站点互联,安全性更高,严格限制接入主体)

对端IP地址:192.168.112.1(分公司成员IP,单个用户的权限接入)

与共享配置:自定义配置

预共享密钥:自定义(严格保管,若密钥泄露,任意对端均可接入)

配置IKE网关

网络配置→VPN→IPSec自动隧道→IPSec IKE网关1→添加

地址类型:IPv4

接口:ge2(外网接口)

本段地址:172.16.11.30(外网接口IP)

协商模式:主模式(安全隐私模式)

对端接入模式:IPSec用户组

IPSec用户组:master-users(先前配置的用户组)

本段ID类型:IP地址(上方配置了本段地址所以类型选择IP地址)

IKE提议:p1-l2tp-over-ipsec-windows(因为模拟用户为windows系统所以选择该协议,如果要求通用性可以选择psk-aes128-sha1-g2,Windows / 主流设备都兼容,安全性满足一般需求)

预共享密钥:与IPSec用户组的密钥一致

连接类型:响应者(总部防火墙,等着分部来连接自己)

NAT穿越:√ (让处在总部与分部内网里的设备,能直接互相通信)

对端存活检测:√ (发现对端down掉,立即清理失效 SA 并触发重连或切换,保障 VPN 稳定与资源不浪费)

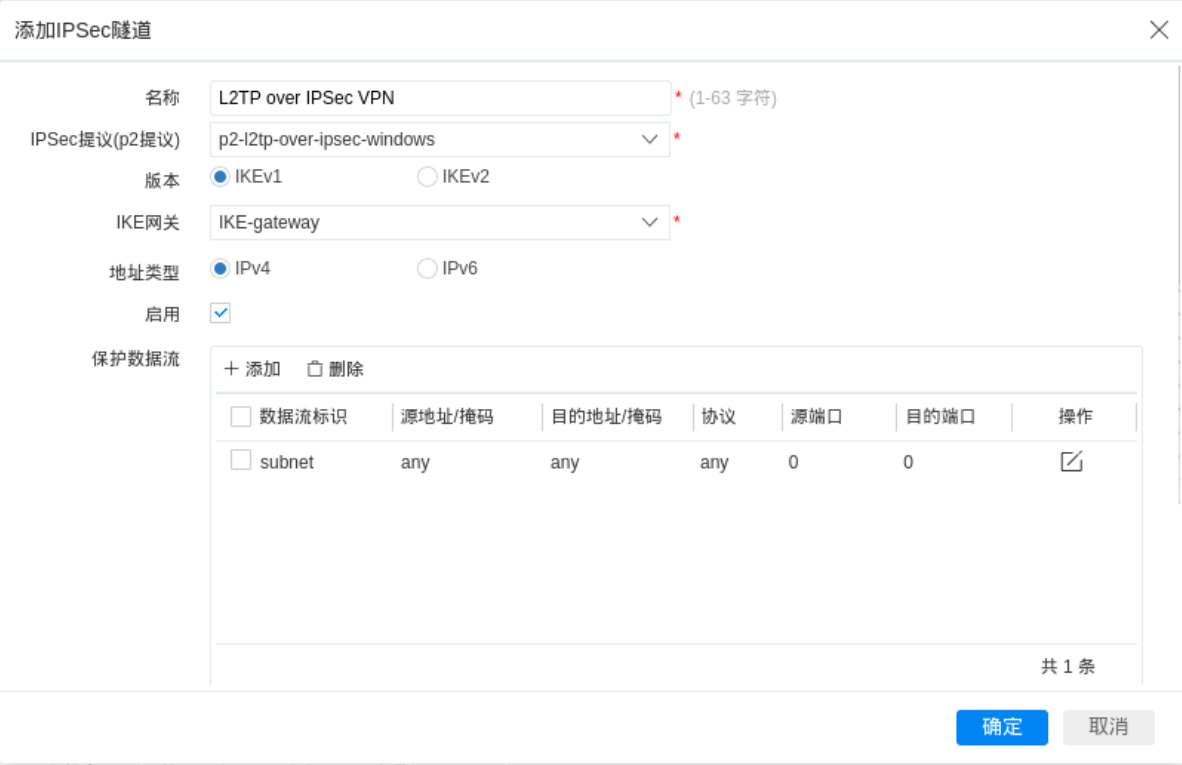

配置IPSec隧道

网络配置→VPN→IPSec自动隧道→IPSec隧道→添加

IPSec提议:p1-l2tp-over-ipsec-windows(与IKE网关配置一致)

版本:IKEv1

IKE网关:IKE-gateway(刚才配置的IKE网关)

地址类型:IPv4

保护数据流:any到any(允许所有流量,外网/内网加密传输到 VPN访问VPN中的所有网络,外网/内网)# 如果只想让对端网络访问总部内网,需要将目的地址改为总部内网地址。

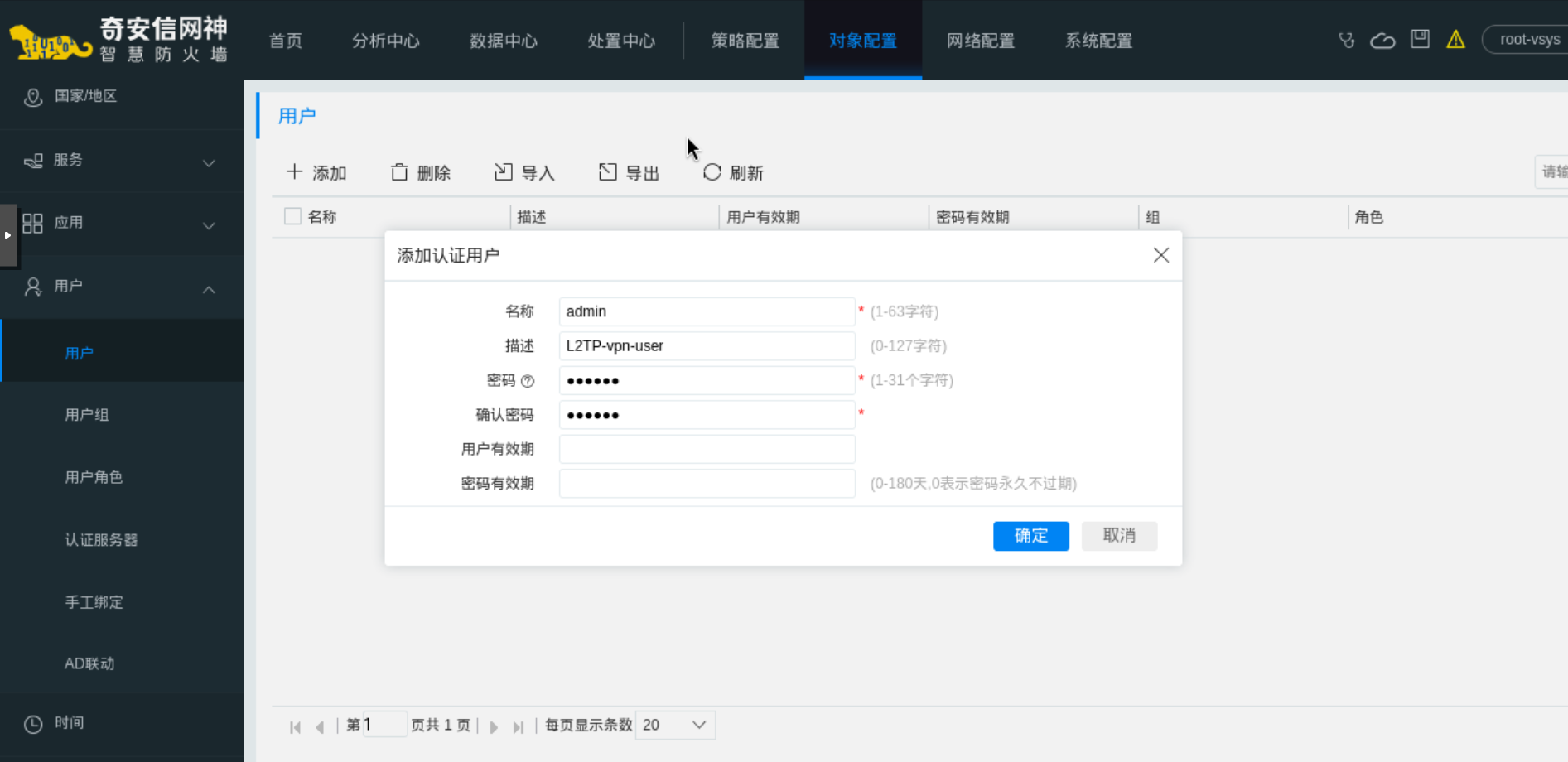

配置认证用户

对象配置→用户→用户→添加

名称:admin(认证用户名自定义)

描述:L2TP-vpn-user

密码:自定义(严格保管)

用户与密码有效期:根据实际情况设置

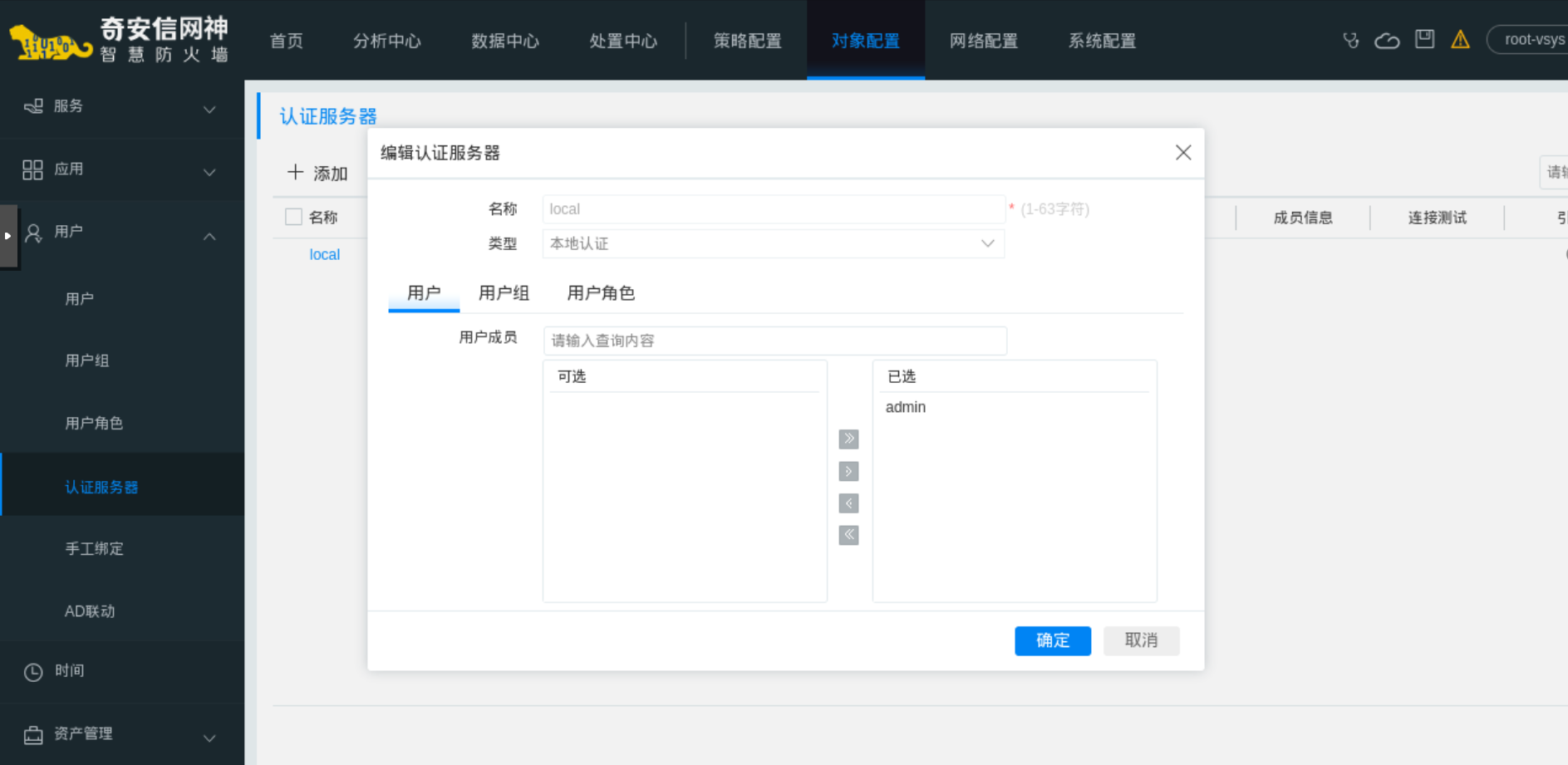

配置认证服务器

对象配置→用户→认证服务器→local,将刚刚创建认证用户admin添加到服务器中。

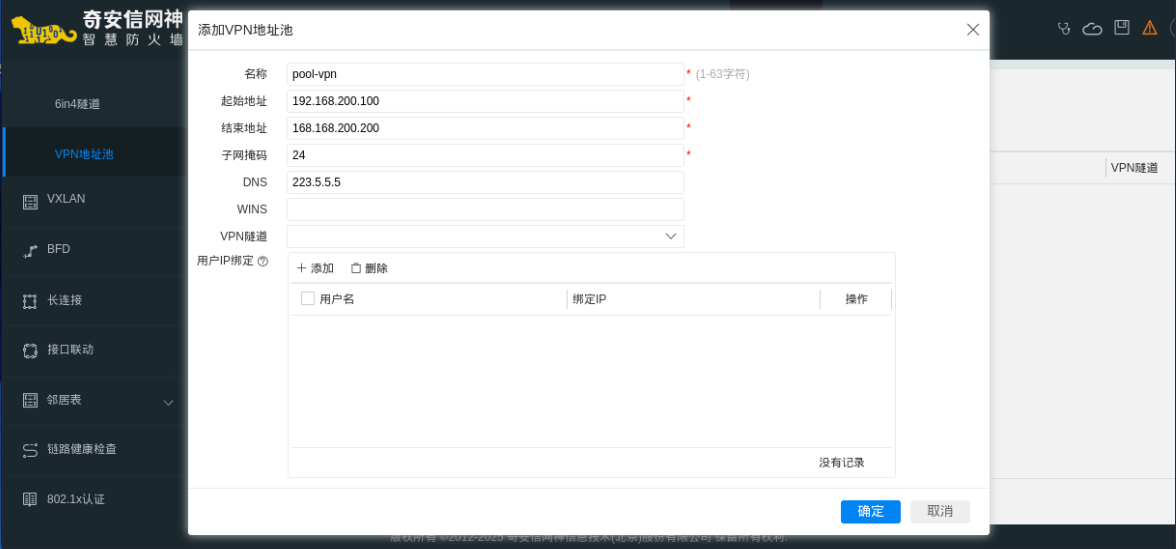

配置VPN地址池

网络配置→VPN→VPN地址池→添加

!!该网段不可与公司其他网段冲突

配置L2TP VPN

网络配置→VPN→L2TP VPN→添加

接口:ge2(外网接口)

本端IP地址:172.16.11.30(外网接口IP)

认证服务器:local(先前配置的本地服务器)

VPN地址池:pool-vpn(先前配置的地址池)

保活时间:30

认证方式:chap与ms-chap-v2(pap为明文传输,密钥会被直接抓包窃取)

Over-IPSec:L2TP over IPSec VPN(先前配置的IPSec隧道)

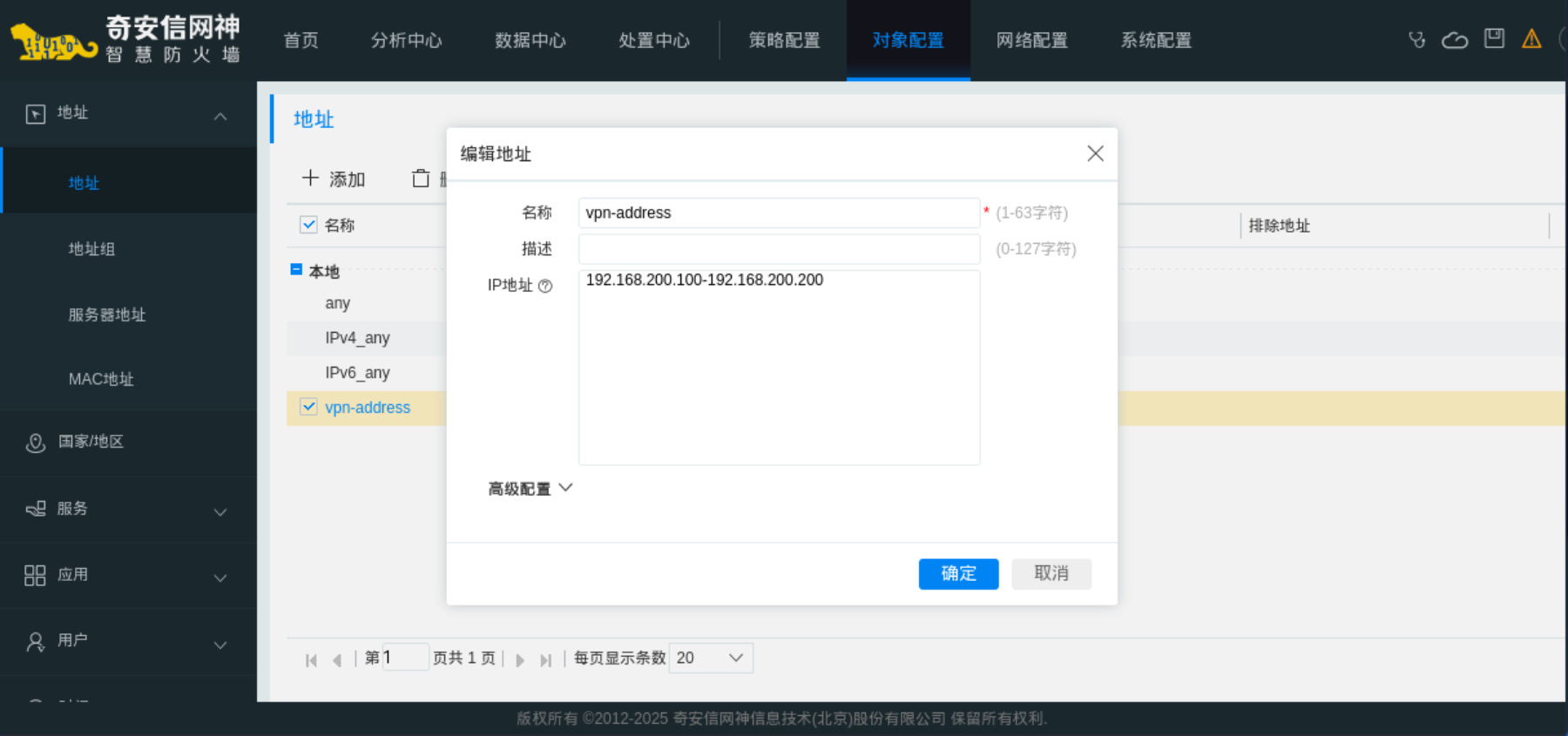

添加VPN地址

为了稍后为VPN配置安全策略,我们还需要为VPN配置地址

对象配置→地址→添加,内容为VPN地址池的IP

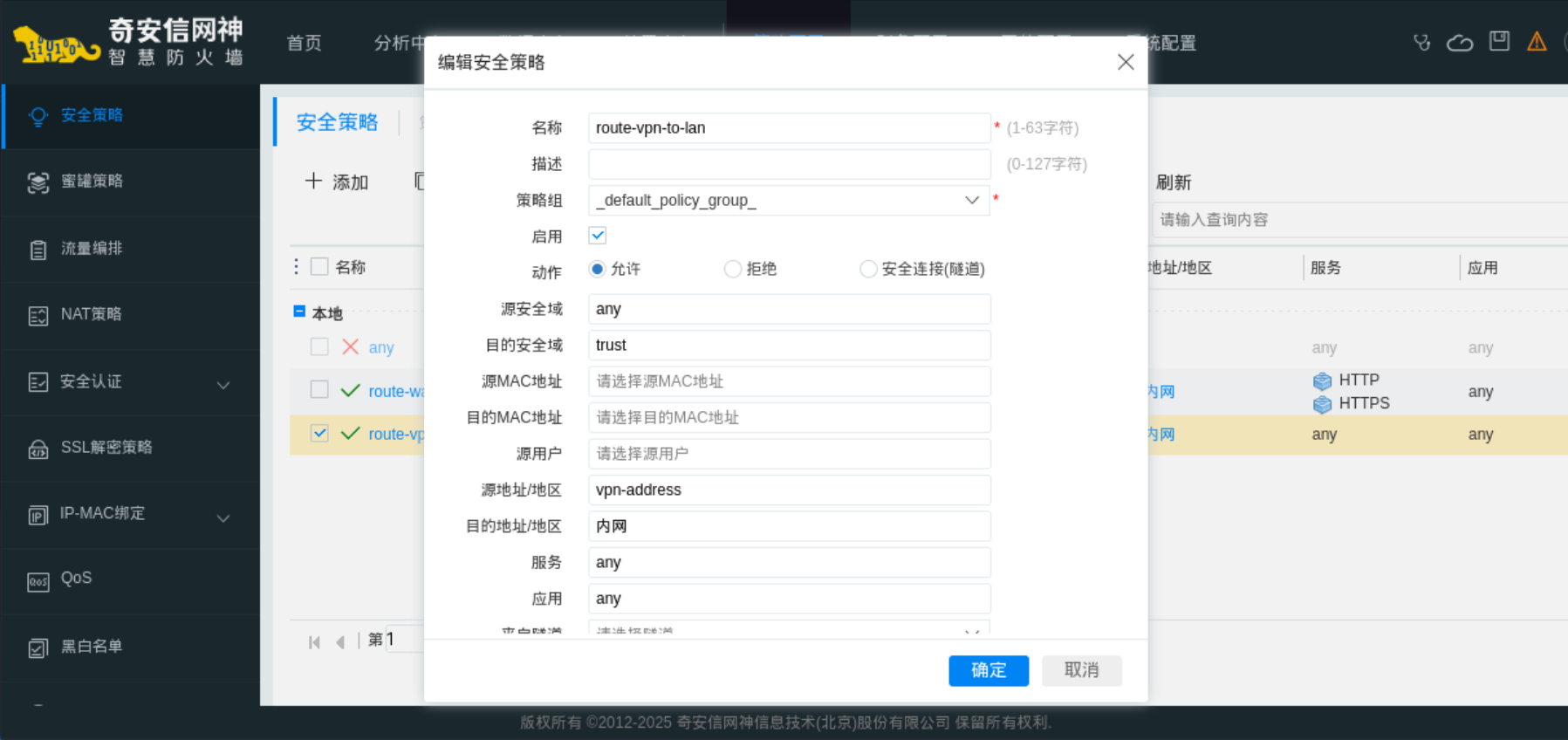

配置安全策略

我们需要让VPN的地址能够访问内网,所以我们需要配置vpn的安全策略

策略配置→安全策略→添加

源安全域:any(在奇安信网神防火墙中,没有vpn专门的安全域,这里选择any即可,源地址会配置安全过滤)

目的安全域:trust(vpn是为了访问内网所以配置为trust)

源地址:vpn-address(只允许vpn池中的地址访问目的地址)

目的地址:内网(只允许访问内网服务)

服务/应用:any(因为源地址进行了安全过滤,服务应用配置为any即可)

配置客户端(Win10)

右键点击网络图标,选择“打开网络和Internet设置”

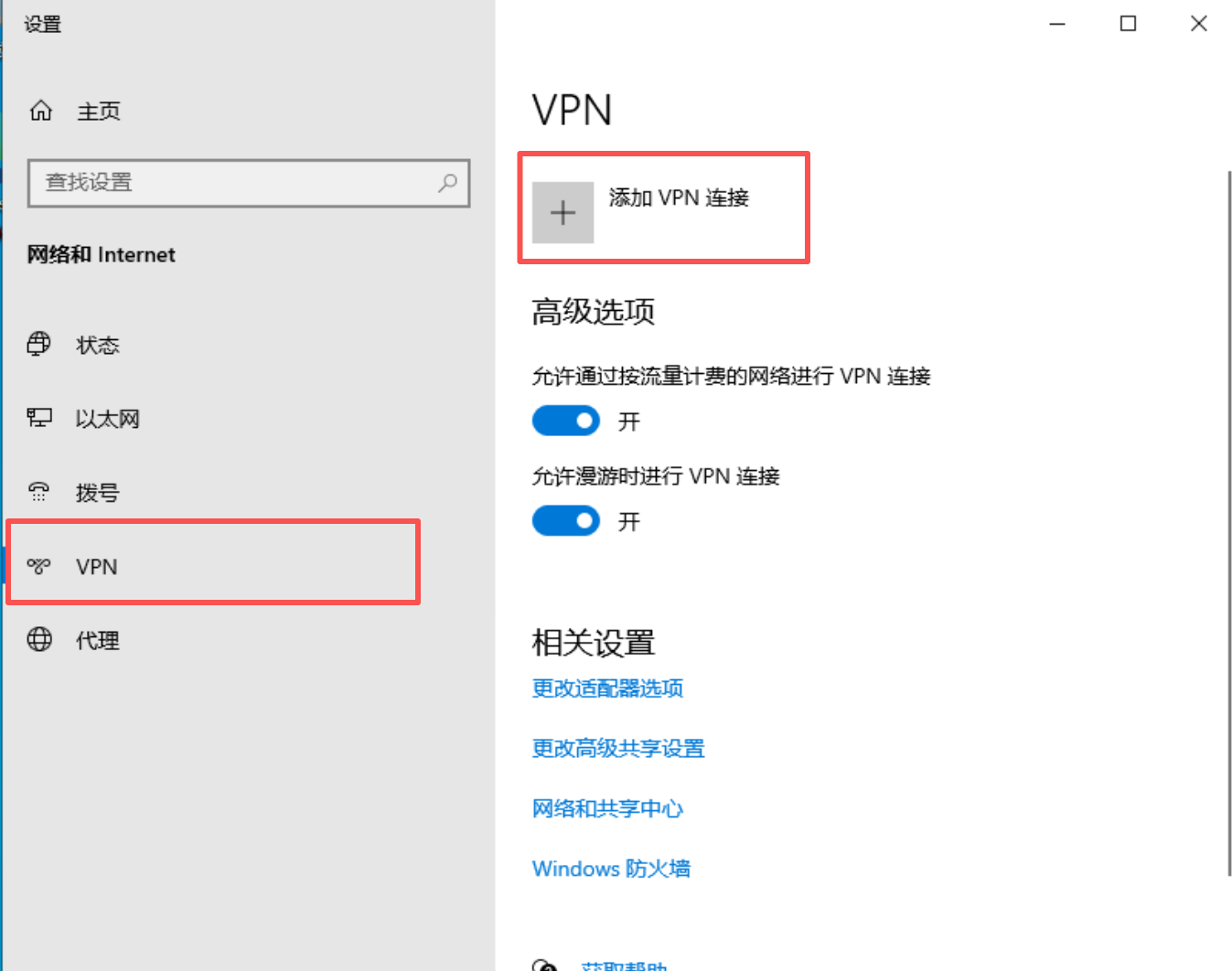

选择VPN→添加VPN连接

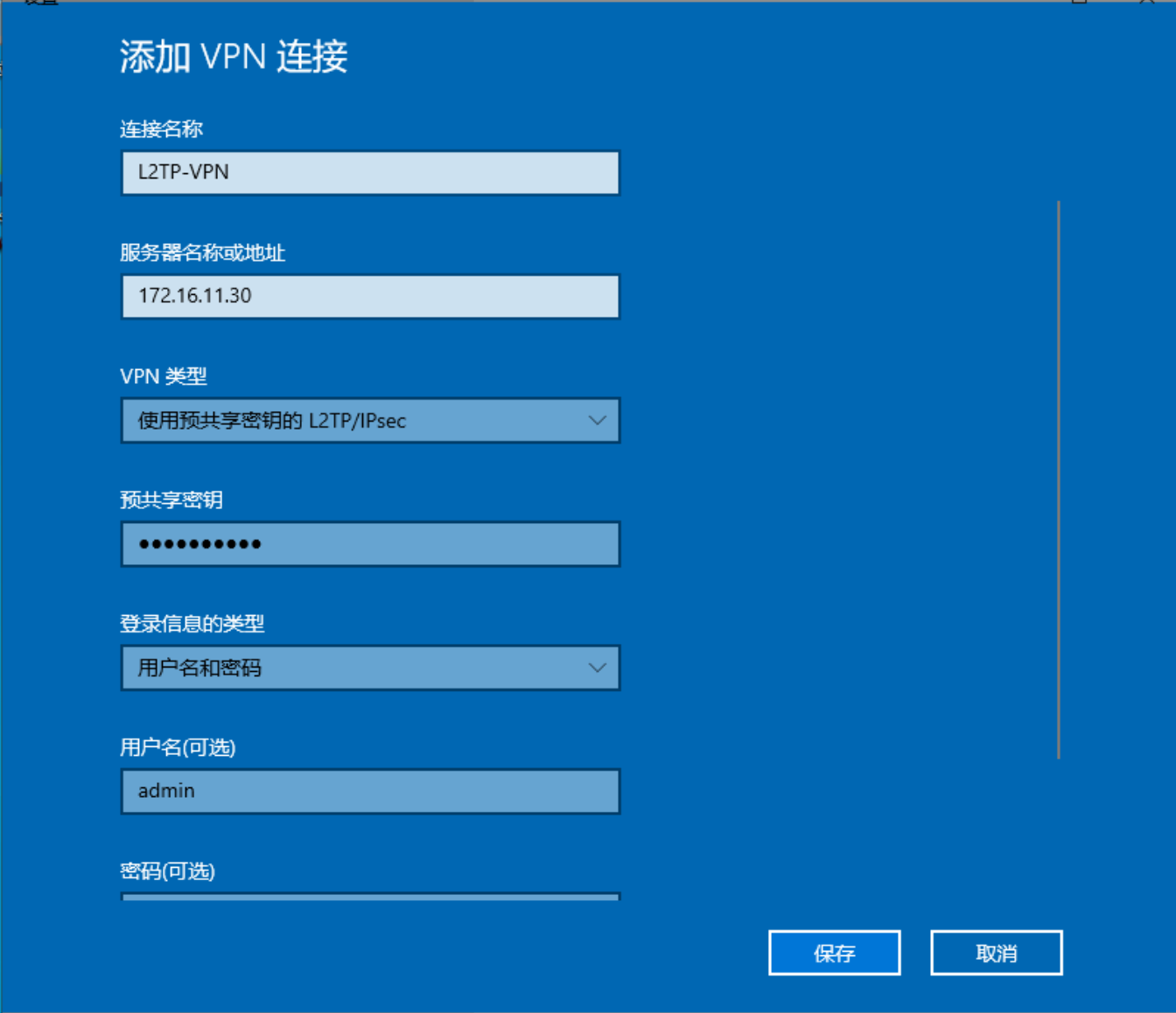

配置VPN连接参数,VPN类型选择:使用与共享密钥的 L2TP/IPsec,并输出认证用户的用户名与密码。

配置完成后点击连接

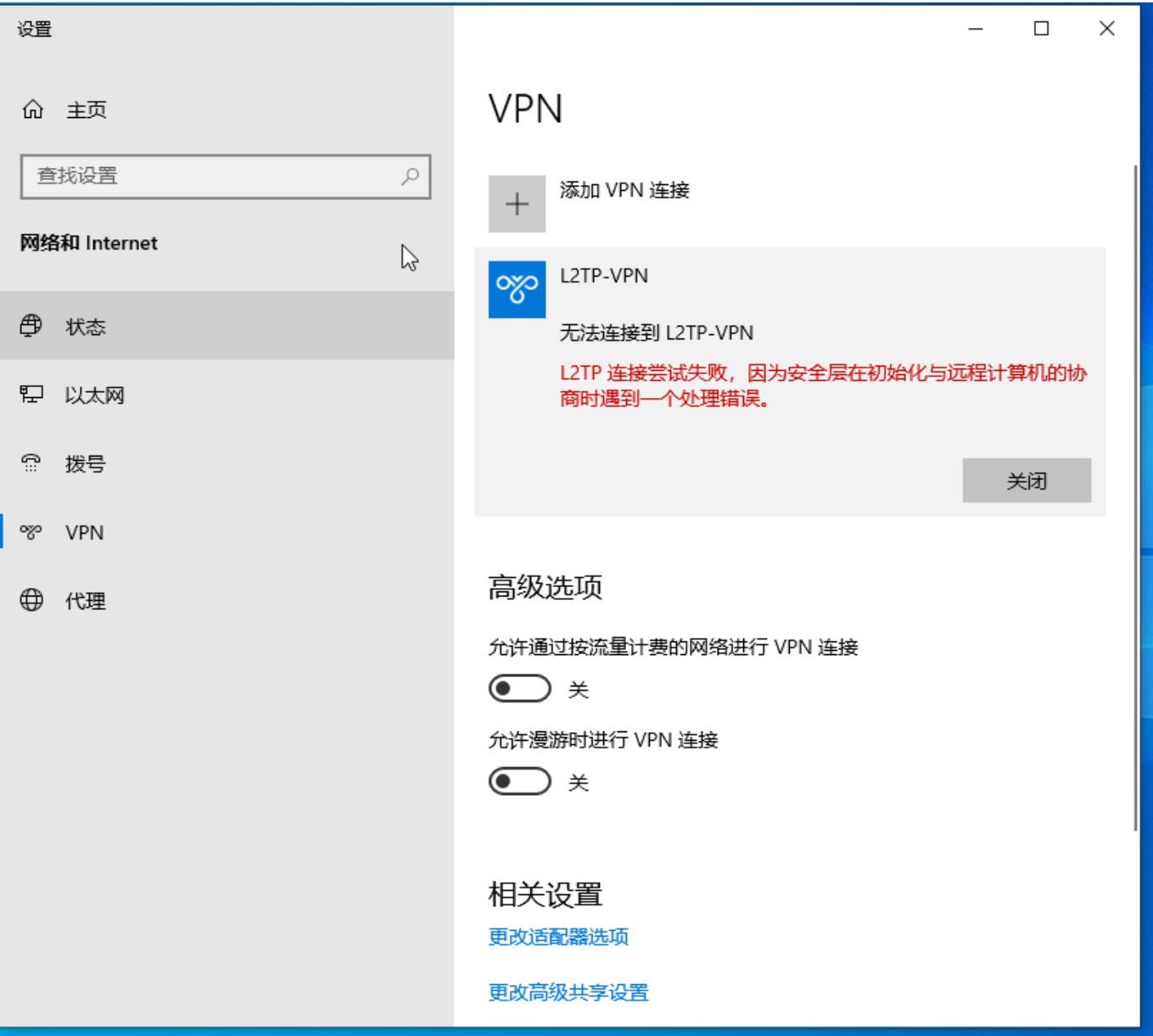

如若遇到下列情况

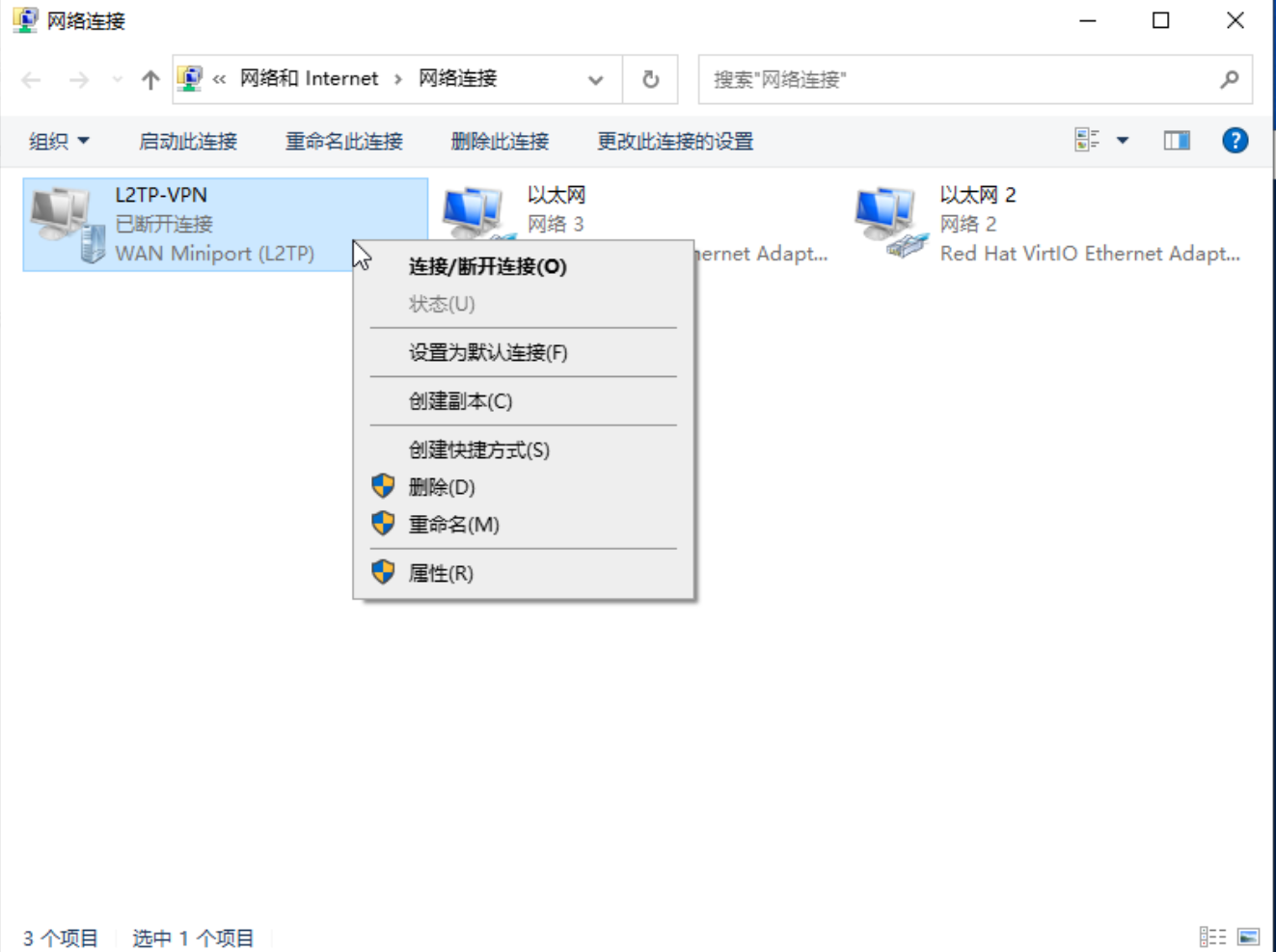

点击更改适配器选项,右键点击VPN,属性

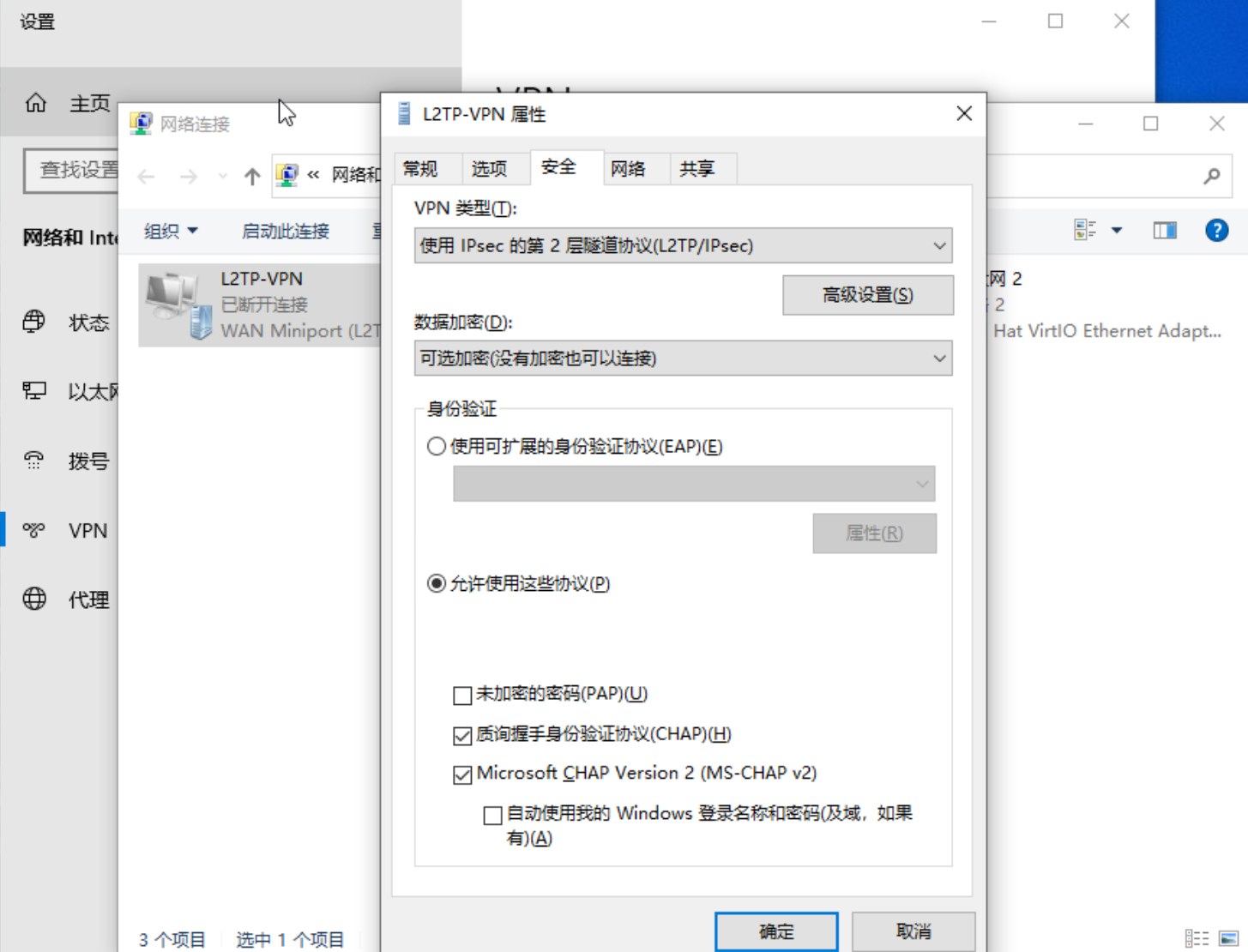

选择安全,允许对应协议

再次连接,发现连接成功

结果验证

连接成功后,登录网络防火墙,数据中心→系统日志,可以看到IPSec VPN和L2TP VPN成功连接

数据中心→监控→隧道监控,可以看到IPSec VPN的建立信息

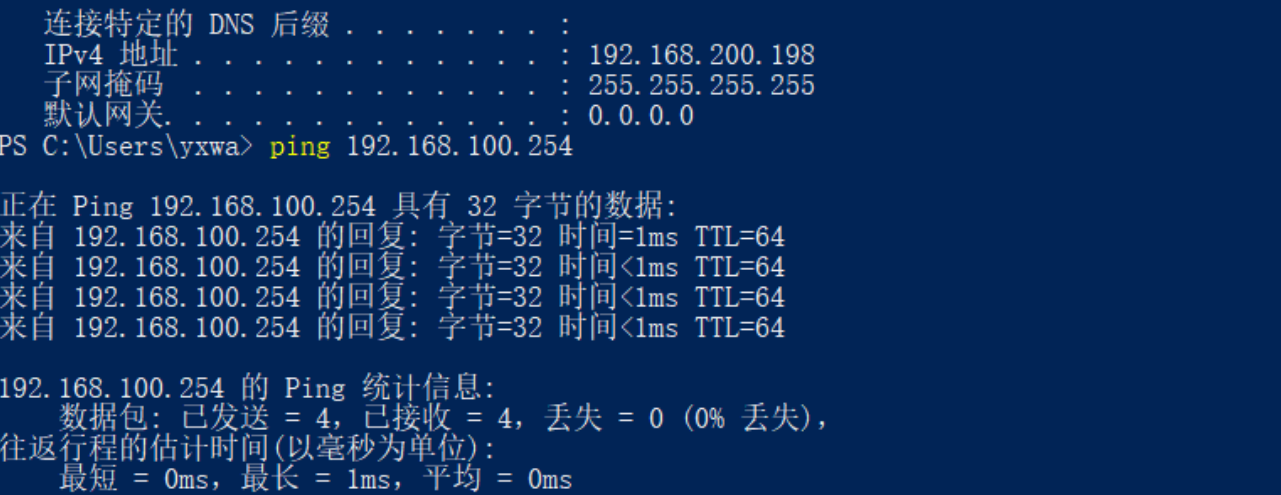

在客户端上查看下发的VPN IP并尝试PING内网服务器IP地址,查看网络连通性

在客户端上访问模拟业务,访问成功。